Die meisten Online-Reaktionen auf das am späten Montag veröffentlichte Paper von Google Quantum AI konzentrierten sich auf Bitcoin. Der neunminütige Angriff, eine Diebstahlwahrscheinlichkeit von 41 % und die 6,9 Millionen möglicherweise gefährdeten BTC.

Der Bereich von Ethereum erhielt weniger Aufmerksamkeit. Er verdient mehr.

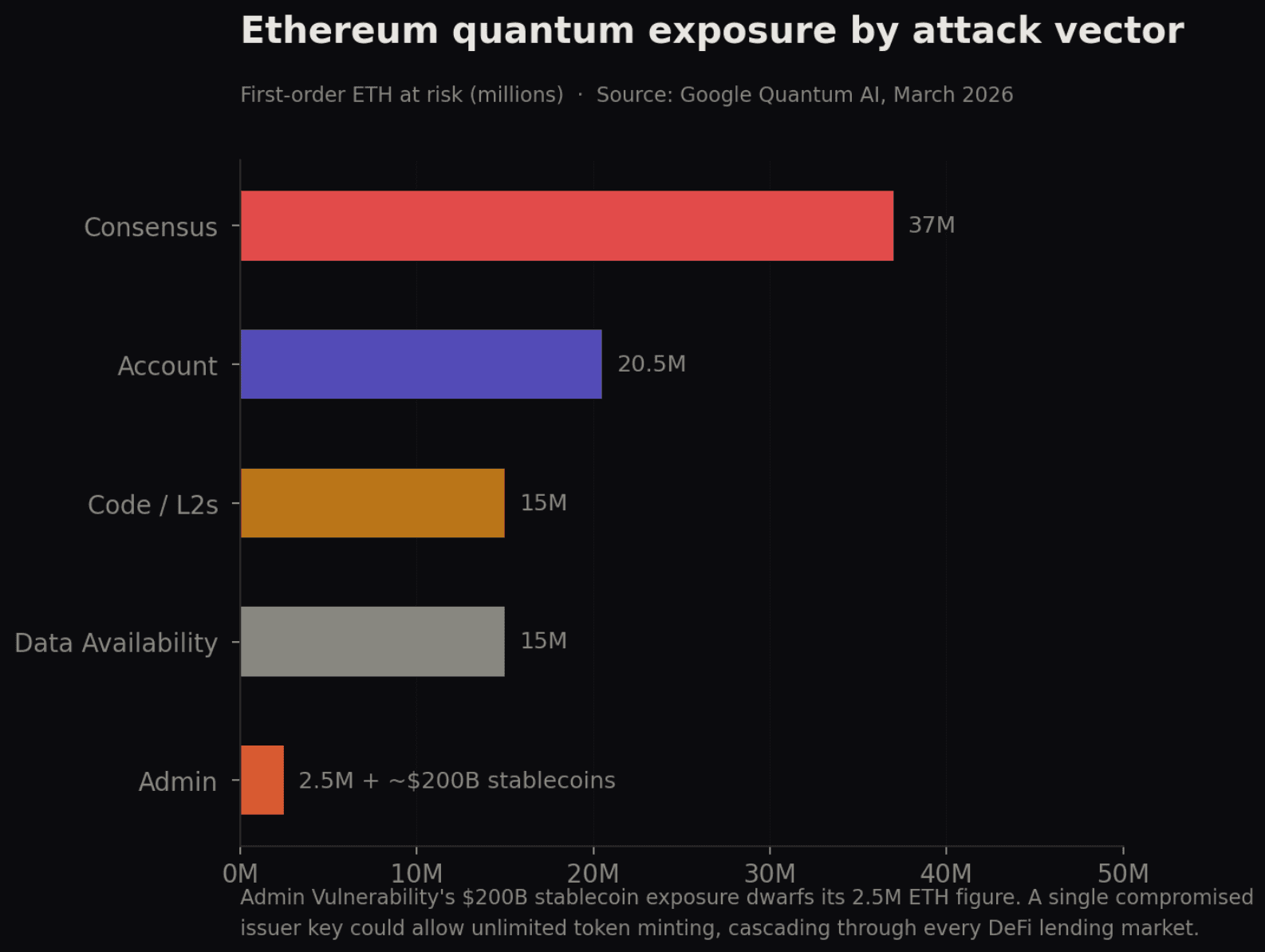

Das Whitepaper, das gemeinsam mit dem Forscher der Ethereum Foundation Justin Drake und Dan Boneh von der Stanford University verfasst wurde, beschreibt fünf Möglichkeiten, wie ein Quantencomputer Ethereum angreifen könnte, wobei jeder Angriffspunkt einen anderen Teil des Netzwerks ins Visier nimmt.

Die kombinierte Exponierung übersteigt bei den aktuellen Preisen 100 Milliarden US-Dollar, und die Folgewirkungen könnten weitaus größer sein.

Wallets, die sich niemals verbergen können

Bei Bitcoin kann Ihr öffentlicher Schlüssel (die kryptografische Identität, die mit Ihren Mitteln verknüpft ist) hinter einem Hash, einer Art digitalem Fingerabdruck, verborgen bleiben, bis Sie eine Transaktion tätigen. Bei Ethereum ist der öffentliche Schlüssel eines Nutzers jedoch sofort sichtbar und bleibt dauerhaft in der Blockchain einsehbar, sobald eine Transaktion gesendet wird.

Es gibt keine Möglichkeit, es zu rotieren, ohne das Konto vollständig aufzugeben. Google schätzt, dass die Top 1.000 Ethereum-Wallets nach Guthaben, die etwa 20,5 Millionen $ETH halten, exponiert sind.

Ein Quantencomputer, der alle neun Minuten einen Schlüssel entschlüsselt, könnte alle 1.000 innerhalb von weniger als neun Tagen durcharbeiten.

Die Masterkeys zu DeFi

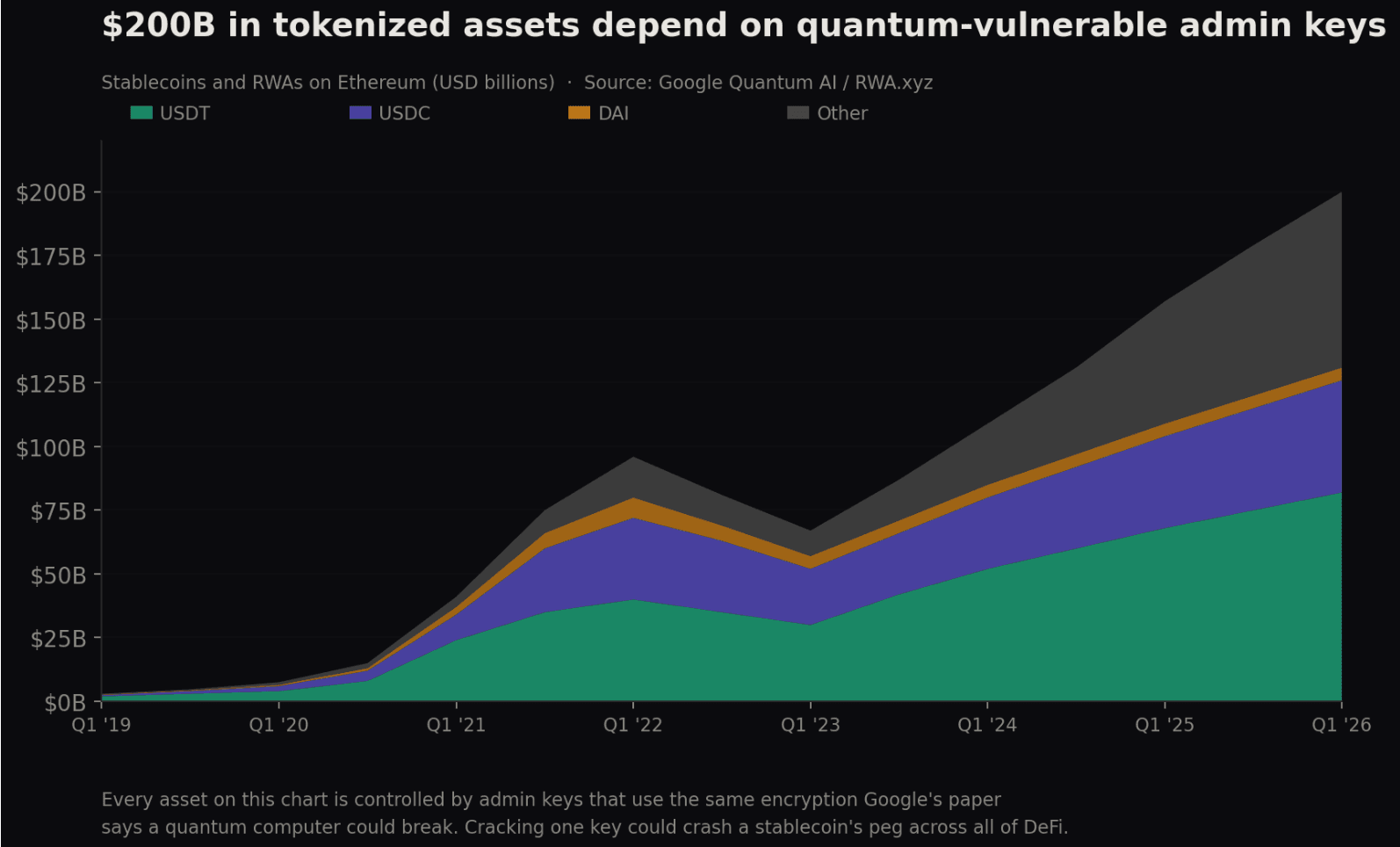

Viele Smart Contracts auf Ethereum, die selbstausführenden Programme, die Kreditvergabe, Handel und die Ausgabe von Stablecoins ermöglichen, gewähren einer Handvoll Administrator-Konten besondere Privilegien. Diese Administratoren können den Vertrag pausieren, seinen Code aktualisieren oder Gelder verschieben.

Google entdeckte mindestens 70 bedeutende Verträge mit öffentlich zugänglichen Admin-Schlüsseln auf der Blockchain, die etwa 2,5 Millionen $ETH halten. Das größere Risiko besteht jedoch darin, was diese Schlüssel über $ETH hinaus kontrollieren.

Admin-Konten steuern auch die Prägeberechtigung für Stablecoins wie USDT und USDC, was bedeutet, dass ein Quantenangreifer, der einen dieser Schlüssel knackt, unbegrenzt Token erstellen könnte. Die Studie schätzt, dass etwa 200 Milliarden US-Dollar an Stablecoins und tokenisierten Vermögenswerten auf Ethereum von diesen anfälligen Administratorkeys abhängig sind.

Die Herstellung auch nur eines einzigen könnte eine Kettenreaktion auf allen Kreditmärkten auslösen, die diese Token als Sicherheiten akzeptieren.

Layer-2-Lösungen basieren auf verwundbarer Mathematik

Ethereum verarbeitet den Großteil seiner Transaktionen über Layer-2-Netzwerke, separate Systeme wie Arbitrum und Optimism, die Aktivitäten außerhalb der Hauptkette abwickeln und zurückmelden.

Diese Layer-2-Lösungen basieren auf den eingebauten kryptografischen Werkzeugen von Ethereum, von denen keine quantensicher ist. Die Studie schätzt, dass mindestens 15 Millionen $ETH auf den wichtigsten Layer-2-Netzwerken und Cross-Chain-Brücken gefährdet sind.

Nur StarkNet, das eine andere Art von Mathematik verwendet, die auf Hash-Funktionen anstelle von elliptischen Kurven basiert, gilt als sicher.

Angriff auf das Staking-System

Ethereum sichert sich durch Proof-of-Stake, wobei Validatoren (Netzwerkteilnehmer, die $ETH als Sicherheit hinterlegen) darüber abstimmen, welche Transaktionen gültig sind. Diese Stimmen werden mittels eines digitalen Signaturschemas authentifiziert, das laut der Abhandlung gegenüber Quantencomputern als verwundbar gilt.

Ungefähr 37 Millionen $ETH sind gestakt. Wenn ein Angreifer ein Drittel der Validatoren kompromittiert, kann das Netzwerk keine Transaktionen mehr finalisieren. Zwei Drittel geben dem Angreifer die Möglichkeit, die Historie der Blockchain umzuschreiben.

Die Studie stellt fest, dass bei einer Konzentration des Stakings in großen Pools, wie etwa Lido mit rund 20 %, die gezielte Attacke auf die Infrastruktur eines einzelnen Anbieters den Angriffszeitraum erheblich verkürzen könnte.

Der Exploit, den Sie nur einmal ausführen müssen

Dies ist der Vektor ohne Präzedenzfall. Ethereum verwendet ein System namens Data Availability Sampling, um zu überprüfen, dass die von L2-Netzwerken veröffentlichten Transaktionsdaten tatsächlich existieren. Dieses System hängt von einer einmaligen Einrichtung ab, bei der eine geheime Zahl erzeugt wurde, die anschließend vernichtet werden sollte.

Ein Quantencomputer könnte dieses Geheimnis aus öffentlich zugänglichen Daten wiederherstellen. Sobald es wiederhergestellt ist, wird es zu einem dauerhaften Werkzeug, einem Stück normaler Software, das Datenverifizierungsnachweise für immer fälschen kann, ohne erneut Quantenressourcen zu benötigen.

Google beschreibt diesen Exploit als „potenziell handelbar.“ Jede L2, die auf Ethereums Blob-Datensystem angewiesen ist, wäre betroffen.

Ethereums Vorsprung und seine Grenzen

Drake, einer der Mitautoren des Papiers, sitzt innerhalb der Ethereum Foundation. Die Foundation hat letzte Woche ein postquantisches Forschungsportal gestartet, das auf acht Jahren Arbeit basiert, wobei Testnetzwerke wöchentlich bereitgestellt werden und eine Multi-Fork-Upgradestrategie bis 2029 eine quantenresistente Kryptografie anstrebt.

Die 12-Sekunden-Blockzeiten von Ethereum machen den Diebstahl von Transaktionen in Echtzeit ebenfalls erheblich schwieriger als bei Bitcoin, wo die Blöcke 10 Minuten benötigen.

Doch die Studie macht deutlich, dass ein Upgrade der Ethereum-Basisschicht nicht automatisch die tausenden bereits darauf eingesetzten Smart Contracts behebt. Jedes Protokoll, jede Bridge und Layer 2-Lösung müsste seinen eigenen Code unabhängig aktualisieren und die eigenen Schlüssel austauschen. Kein einzelnes Unternehmen kontrolliert diesen Prozess.