Die 292 Millionen US-Dollar Exploit bei Kelp DAO hat eine Welle von Reaktionen in der Krypto-Branche ausgelöst, wobei Entwickler und Händler davor warnen, dass der Vorfall tiefere Mängel in der Struktur der dezentralen Finanzwirtschaft (DeFi) offengelegt hat.

Daten, die von Marktteilnehmern geteilt wurden, zeigen, dass die unmittelbaren Auswirkungen weit über das gehackte Protokoll hinausgingen.

„Der rsETH-Hack führt zu Abhebungen bei allen Lending-Protokollen, selbst auf Solana und bei nicht betroffenen Protokollen,“ 0xngmi sagte in ein Beitrag am Sonntag, der auf erhebliche Abflüsse hinweist, darunter „Aave: -6.200 Mio. (-23 %) Nettozuflüsse“ sowie kleinere, aber bemerkenswerte Rückgänge bei Morpho, Sky und JupLend. rsETH ist das liquidierte Restaking-Protokoll von Kelp DAO's restaktem Ether und ein Liquid Restaking Token (LRT), das es den Nutzern ermöglicht, Ether-Staking- und Restaking-Belohnungen zu verdienen, während sie ihre Vermögenswerte liquide halten, selbst wenn diese im Staking gebunden sind.

Dieser Druck entwickelte sich schnell zu etwas Schwerwiegenderem. Ein weit verbreiteter Beitrag von Josu San Martin beschrieben kaskadierende Liquiditätsengpässe innerhalb der Kreditmärkte: „$ETH-Einleger können die $ETH nicht abheben, daher leihen sie sich Stablecoins, um Gelder zu ‚abheben‘… Dies ist ein vollumfänglicher Run auf $AAVE.“

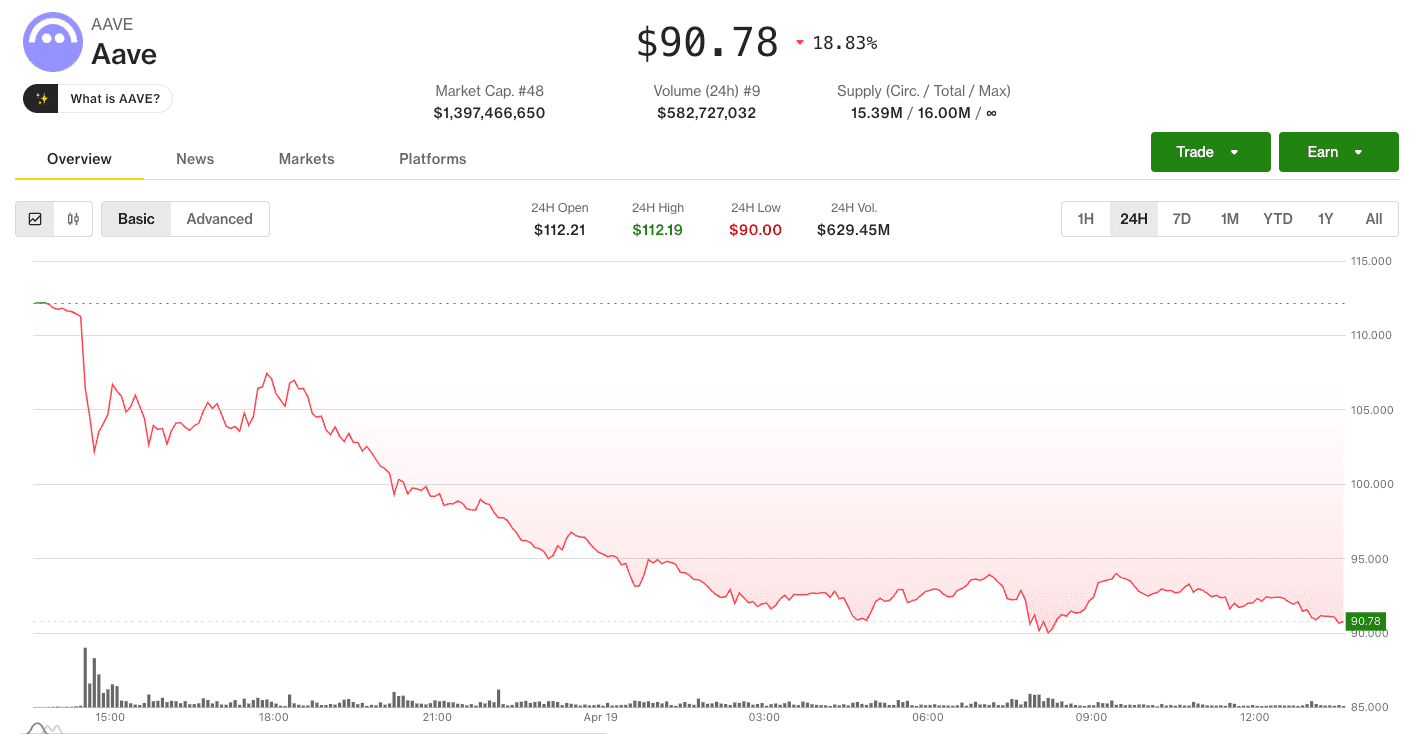

Während Stani Kulechov, der Gründer von Aave, sagte Der Exploit war extern und die Verträge des Protokolls wurden nicht kompromittiert, doch die Einleger gerieten in Panik. Der Total Value Locked (oder die Einlagen) fiel von 26,4 Milliarden US-Dollar am 18. April auf nahezu 20 Milliarden US-Dollar in den US-amerikanischen Vormittagsstunden am Sonntag, per DefiLlama. Der $AAVE-Token fiel ebenfalls um mehr als 18 %, da Einleger am Wochenende versuchten, ihr Geld abzuheben.

Eine „Fallstudie“

Der Exploit selbst ist zu einem Schwerpunkt für Ingenieure und Entwickler geworden.

Mehrere Entwickler widersprachen den ersten Annahmen, wonach das Problem auf die Kerninfrastruktur zurückzuführen sei. „Der KelpDAO-Exploit (~290 Mio. USD) ist kein Fehler im LayerZero-Protokoll. Es handelt sich um ein Konfigurationsproblem und eine Fallstudie, die jedes Projekt mit einem Cross-Chain-Token heute analysieren muss,“ so ein technische Analyse von cryptogoblin gelesen.

Der Thread erläuterte, wie ein einziger Verifizierungspunkt den Angriff ermöglichte. „Eine einzige Signatur und 116.500 rsETH entstanden aus dem Nichts auf Ethereum“, hieß es in dem Beitrag, der ein System beschrieb, „bei dem die [Smart] Contracts nicht fehlerhaft waren. Die Verifizierungsebene war es,“ so der Beitrag.

Andere argumentierten, dass das Problem tiefer liegt als eine einzelne Konfiguration.

Eine Kritik, die auf X unter dem Namen Fishy Catfish bekannt ist, gerahmt es als Designfehler, indem er behauptet: „Es gibt keinen Sicherheitssockel… Eine Konfiguration kann ein 1/1 DVN sein und das von Ihnen gewählte DVN kann ein einzelner Knoten sein, der von einer einzigen Einheit betrieben wird.“ Ein DVN (Dezentrales Verifizierernetzwerk) im DeFi-Bereich, speziell innerhalb von LayerZero V2, ist eine unabhängige Einheit, die für die Validierung und Bestätigung der Authentizität von Nachrichten verantwortlich ist, die über verschiedene Blockchain-Netzwerke gesendet werden. Im Wesentlichen überprüfen DVNs Nachrichten-Hashes zwischen einer Quell- und einer Ziel-Blockchain.

Um den Punkt klarer zu machen, zog der Autor einen Vergleich aus der realen Welt: „Stellen Sie sich vor, ein Achterbahnhersteller würde Freizeitparks erlauben, individuell zu entscheiden, was die Mindest-Sicherheitsstandards sind.“ Im Wesentlichen sagt der Autor damit, dass Flexibilität ohne Leitplanken versteckte Risiken schaffen kann.

Der Beitrag ging sogar so weit zu behaupten, dass das Setup das Problem innerhalb des Designs sei. „Ich persönlich halte dies für ein fehlerhaftes Design. Modulare Sicherheit ist ein lohnenswerter Designbereich, jedoch sollte die Bandbreite der Sicherheit eine native Sicherheitsgrundlage aufweisen, die ziemlich stark ist, und dann eine *zusätzliche* Sicherheitsschichtung darüber für höherwertige Anwendungsfälle ermöglichen.“

„DeFi ist tot“

Es ist nicht nur die Höhe und Komplexität des Exploits, die die harte, panische Kritik ausgelöst hat. Der Umfang des Exploits hat die Bedenken verstärkt.

Ungefähr 116.500 rsETH, etwa 18 % des Angebots, waren betroffen. Der Angreifer brachte die Cross-Chain-Nachrichtenebene von LayerZero dazu, eine gültige Anweisung aus einem anderen Netzwerk zu glauben, was dazu führte, dass die Brücke von Kelp 116.500 rsETH an eine vom Angreifer kontrollierte Adresse freigab.

Protokolle reagierten, indem sie Märkte einfrierten und Funktionen pausierten. Aave stellte die rsETH-Aktivitäten ein. Lido pausierte Einzahlungen, die mit dem Vermögenswert verbunden sind. Andere Projekte ergriffen ähnliche Maßnahmen, um das Risiko zu begrenzen, während sich die Situation entwickelte.

jenseits der technischen Debatte drehte sich die Stimmung im gesamten Kryptomarkt deutlich ins Negative. Ein Beitrag erfasste vielleicht die Stimmungslage in unmissverständlichen Worten: „DeFi ist tot… ‚benutze einfach Aave‘ ist tot“, während er hinzufügte, dass „Das Zeitalter der Krypto vorbei ist“ und fragte: „Wenn Sie dies lesen – warum sind Sie dann noch in Krypto?“

Auch wenn die Reaktion wie eine Überreaktion klingen mag, ist eine solche „Knie-zuck“-Reaktion nach großen Exploits nicht ungewöhnlich, doch das Ausmaß dieses Ereignisses sticht hervor.

Der Angriff betraf gleichzeitig Cross-Chain-Infrastrukturen, Restaking-Modelle und Kreditmärkte. Er folgt zudem auf eine Reihe jüngster Vorfälle. Der Hack fällt in einen ungewöhnlich schwierigen Abschnitt für DeFi, insbesondere in diesem Monat. Das auf Solana basierende Perpetuals-Protokoll Drift wurde ausgewrungen von etwa 285 Millionen US-Dollar am 1. April in einem Angriff, der später mit nordkoreanisch affiliierten Akteuren in Verbindung gebracht wurde, und mindestens ein Dutzend kleinerer Protokolle wurden in den darauffolgenden Wochen ausgenutzt, darunter CoW Swap, Zerion, Rhea Finance und Silo Finance.

'Überprüfen Sie Ihre Konfigurationen'

Trotz aller Erklärungen gibt es immer noch mehr Fragen als Antworten. Zum Beispiel: Wie konnte das geschehen, und wie tief greift diese Ansteckung wirklich?

Es scheint, als ob alle anderen, sogar LayerZero, noch versuchen, die vollständigen Einzelheiten des Exploits zu klären.

Wir sind uns des rsETH-Exploits vollständig bewusst und befinden uns in aktiven Abhilfemaßnahmen mit dem @KelpDAO Team seit dem Vorfall und überwacht weiterhin. Alle anderen Anwendungen bleiben sicher," erklärte LayerZero in einer Beitrag auf X. „Wir ermitteln weiterhin die Hauptursache gemeinsam mit“ @_SEAL_Org und andere. Wir werden eine vollständige Nachanalyse mit veröffentlichen @KelpDAO sobald wir alle Informationen haben."

KelpDAO hat diese Stimmung widergespiegelt. „Heute früh haben wir verdächtige Cross-Chain-Aktivitäten im Zusammenhang mit rsETH festgestellt. Wir haben die rsETH-Verträge im Mainnet und mehreren L2-Netzwerken pausiert, während wir Untersuchungen durchführen. Wir arbeiten mit“ @LayerZero_Core, @unichain", unsere Wirtschaftsprüfer und führenden Sicherheitsexperten von RCA. Wir werden Sie auf dem Laufenden halten, sobald wir mehr über diese Situation erfahren."

Die Antworten zeigen eindrucksvoll, wie komplex die Situation ist und wie weitreichend dies möglicherweise sein könnte.

Sogar Justin Sun meldete sich zu Wort, um die Ausbreitung einzudämmen. „OK – Kelpdao-Hacker, wie viel möchtest du? Lass uns einfach reden. Natürlich mit Hilfe von KelpDAO. Es lohnt sich einfach nicht, sowohl Aave als auch KelpDAO zu opfern und sie wegen dieses Hacks untergehen zu lassen. $300 Millionen kannst du ohnehin nicht ausgeben“, sagte er in einem Beitrag auf X.

Dennoch erkennen einige Entwickler in diesem Chaos eine klarere Lehre.

Der Exploit beruhte nicht darauf, Verschlüsselungen zu knacken oder Smart Contracts zu umgehen. Stattdessen zeigte er auf, wie fragil Systeme werden können, wenn sie sich auf geschichtete Annahmen stützen.

Einfach ausgedrückt, funktionierten die Werkzeuge wie vorgesehen. Die Art und Weise, wie sie konfiguriert wurden, tat dies jedoch nicht.

Diese Unterscheidung könnte das Weitere prägen. Entwickler fordern nun Projekte auf, ihre Strukturen zu überprüfen, insbesondere jene, die auf Cross-Chain-Kommunikation setzen.

Wie cryptogoblin es unverblümt ausdrückte: „Überprüfen Sie Ihre Konfigurationen. Bleiben Sie da draußen sicher.“

Weiterlesen: Die Renditen im DeFi-Bereich fallen so stark, dass sie mit einem traditionellen Sparbuch nicht mehr konkurrieren können