Криптобиржа Grinex подтвердила масштабный взлом с ущербом свыше 1 млрд рублей, а новые данные от аналитических компаний указывают на сложную координированную атаку с использованием инфраструктуры блокчейна Tron и быстрым выводом средств через децентрализованные инструменты.

Официальная позиция Grinex и приостановка операций

Биржа на главной странице опубликовала уведомление о полной остановке операций после инцидента 16 апреля 2026 года. В заявлении говорится, что атака носила масштабный характер и могла быть связана со структурами недружественных государств. По оценке самой платформы, уровень технических ресурсов злоумышленников выходит за рамки возможностей обычных киберпреступных групп.

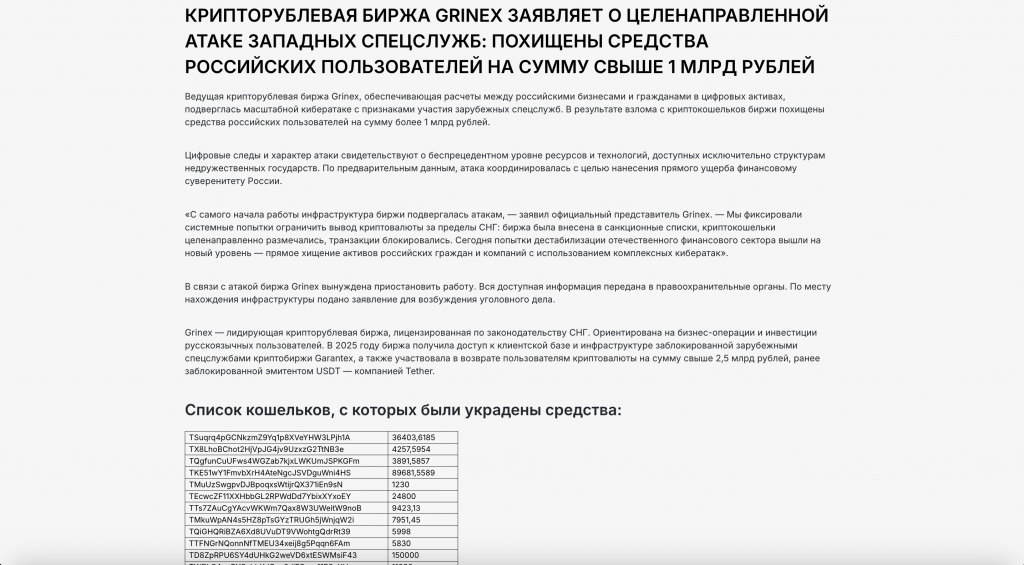

Компания подчеркнула, что инфраструктура Grinex подвергалась внешнему давлению с момента запуска — включая санкционные ограничения, маркировку кошельков и блокировки транзакций. В результате атаки были затронуты кошельки как частных пользователей, так и бизнес-клиентов, а общий объем похищенных средств превысил 1 млрд рублей (около $13,74 млн в эквиваленте $USDT).

Биржа заявила о передаче всех материалов в правоохранительные органы и инициировании уголовного дела. Аналогичные сообщения были размещены в официальном Telegram-канале проекта.

On-chain-данные: структура атаки и перемещение средств

Аналитическая компания TRM Labs в своем блоге от 16 апреля подтвердила, что объем похищенных активов составляет около $15 млн, преимущественно в стейблкоинах $USDT на блокчейне Tron.

По данным аналитиков:

- Атакующий задействовал около 70 адресов (Grinex указала 54);

- Средства были оперативно конвертированы в $TRX;

- Использовалась децентрализованная биржа SunSwap;

- Активы были консолидированы на одном адресе Tron.

Ключевой адрес консолидации содержит около 45,9 млн $TRX, что эквивалентно примерно $14,98 млн. Это указывает на почти полное объединение украденных средств в одном кошельке без дальнейшего распределения на момент анализа.

Дополнительно TRM Labs зафиксировала, что в той же операции был затронут киргизский сервис TokenSpot: с двух адресов было выведено менее $5 000 на тот же кошелек. Платформа временно приостанавливала работу 15 апреля и возобновила операции уже на следующий день.

Вывод средств через Tron и минимизация рисков блокировки

Компания Chainalysis в отчете от 17 апреля отметила, что злоумышленники применили стратегию быстрого свопа стейблкоинов в $TRX через DEX, основанную на Tron. Такой подход ранее использовался биржей Garantex для управления ликвидностью и покрытия комиссий.

Этот механизм позволил:

- Снизить вероятность заморозки $USDT;

- Перевести средства в нативный токен сети;

- Сконцентрировать активы в едином кошельке;

- Упростить дальнейшее перемещение средств вне централизованных платформ.

Аналитики подчеркивают, что выбор $TRX и Tron-инфраструктуры был осознанным — сеть обеспечивает высокую скорость транзакций и относительно низкий уровень вмешательства со стороны эмитентов стейблкоинов.

Отсутствие деталей взлома и признаки внешней атаки

Несмотря на масштаб инцидента, ни Grinex, ни аналитические компании не раскрывают технический вектор атаки. Не уточняется, была ли компрометация приватных ключей, API-доступа или серверной инфраструктуры. Все источники ограничиваются характеристикой атаки как «сложной и скоординированной».

При этом ключевые признаки указывают на внешний характер операции:

- Одновременное использование нескольких платформ;

- Использование сложной схемы перемещения средств;

- Отсутствие признаков внутреннего вывода активов;

- Публичное раскрытие адресов и сотрудничество с правоохранителями.

В отчетах TRM Labs и Chainalysis отсутствуют данные, указывающие на экзит-скам. Напротив, действия биржи — приостановка операций, публикация адресов и обращение в органы — соответствуют сценарию реагирования на внешнюю кибератаку.

Неопределенность для пользователей и дальнейшие риски

По состоянию на 18 апреля 2026 года остается неизвестным, будут ли пользователям компенсированы потери и когда платформа сможет возобновить работу. Средства, по данным аналитиков, продолжают находиться на одном адресе, что оставляет пространство для дальнейшего мониторинга и возможных действий со стороны регуляторов или эмитентов токенов.

Мнение ИИ

Исторический паттерн криптовзломов демонстрирует характерную закономерность: крупнейшие атаки на биржи — Mt. Gox (2014), Bitfinex (2016), Coincheck (2018) — объединяет одна деталь: средства годами оставались «заморожены» на идентифицированных адресах до частичного возврата или конфискации. Концентрация около $15 млн на одном кошельке Tron без дальнейшего перемещения — это либо уверенность атакующих в неуязвимости, либо ловушка времени: чем дольше средства неподвижны, тем выше шанс на заморозку через Tether. Выбор $TRX как «тихой гавани» от заморозки — тактически грамотный ход, но стратегически уязвимый.

Ситуация поднимает неудобный вопрос о санкционном контексте: Grinex работала в условиях уже существующих ограничений, что автоматически сужает круг международных партнёров, готовых помочь в расследовании. Сможет ли правоохранительная система эффективно действовать там, где дипломатические каналы закрыты?

hashtelegraph.com

hashtelegraph.com