Редакция Hash Telegraph проверила утверждения AppleInsider.ru о доступе к фотографиям из переписок в мессенджере MAX — и всё подтвердилось. Фотографии из личных чатов открываются по прямой ссылке в браузере без какой-либо авторизации.

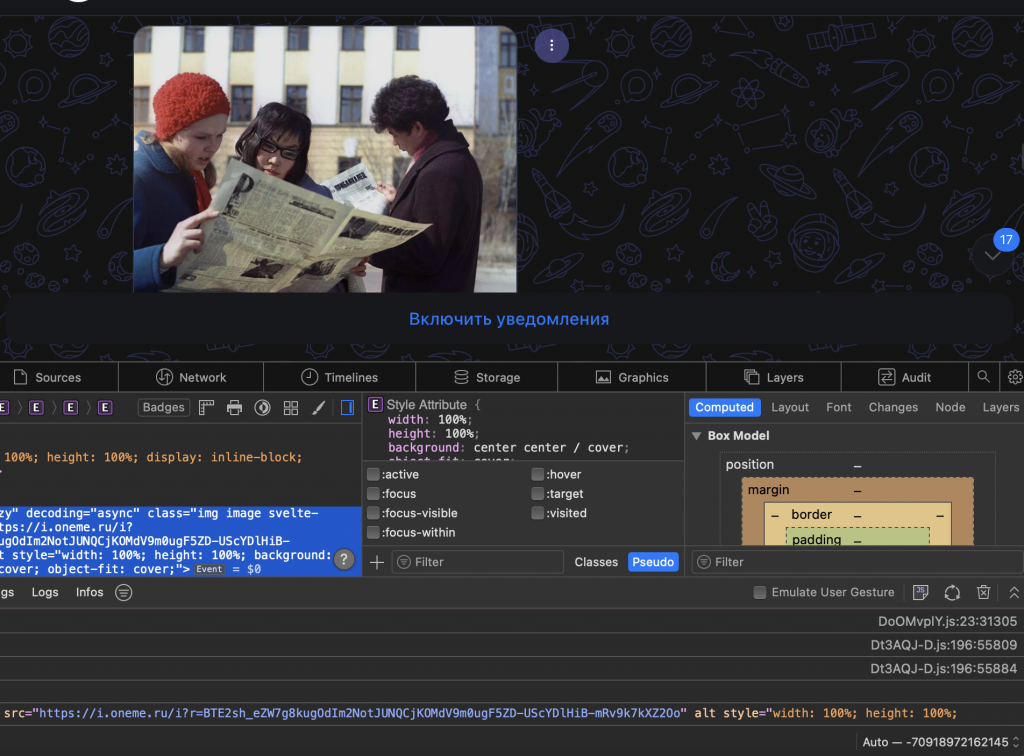

Воспроизвести проблему несложно: достаточно войти в веб-версию MAX, открыть инструменты разработчика (Ctrl+Shift+C), кликнуть на любое фото в переписке или «Избранном» и скопировать прямой адрес файла на домене i.oneme.ru. После этого ссылка открывается в режиме инкогнито — без входа в аккаунт, на любом устройстве. Мы проверили: скриншоты это подтверждают.

Ещё один неприятный момент: удаление фото из переписки не делает ссылку недействительной. Файл продолжает быть доступен по тому же адресу как минимум в течение нескольких дней.

MAX назвал это фейком

Пресс-служба мессенджера отреагировала быстро и жёстко. В MAX заявили, что личные фото недоступны никому, кроме владельца, а появившиеся сообщения назвали «очередным набросом без подтверждений». По словам представителей компании, другие пользователи могут увидеть фотографии только в том случае, если владелец сам передал им файл или ссылку. Кроме того, в пресс-службе заверили, что ссылку «нельзя подобрать или сгенерировать», а специалисты по кибербезопасности якобы опровергли всю историю.

Наша проверка это опровержение не подтверждает. Проблема воспроизводится в другом браузере без авторизации — ссылка работает. Что касается удалённых файлов, MAX так и не объяснил, почему они остаются доступными по URL после удаления из переписки.

VPN — та же история

Раз утверждения AppleInsider.ru о фотографиях подтверждаются фактически, это даёт дополнительные основания доверять и более раннему материалу того же издания о слежке за VPN. Там было установлено, что MAX регулярно обращается к серверам Telegram и WhatsApp — сервисов, заблокированных в России. Технической необходимости в этих запросах нет, кроме одной: проверить, работают ли они с вашего IP, то есть косвенно определить использование VPN. Проверка на iPhone зафиксировала по 69 обращений к серверам каждого из двух мессенджеров за несколько часов фонового режима. Пресс-служба MAX и эту историю объяснила требованиями WebRTC для голосовых звонков.

Два скандала подряд, два опровержения от пресс-службы — и оба случая подтверждены независимой проверкой. Фотографии проверила наша редакция, слежку за VPN — независимо друг от друга AppleInsider.ru и пользователь Хабра, который разобрал трафик MAX через mitmproxy и зафиксировал обращения к серверам заблокированных мессенджеров. Технические детали задокументированы и воспроизводимы.

Мнение ИИ

С точки зрения машинного анализа данных, ситуация с MAX демонстрирует классический паттерн нарушения безопасности — «защиту через неизвестность» (security through obscurity). Модель, при которой доступ к файлу определяется не правами пользователя, а лишь длиной и случайностью URL, проект безопасности веб-приложений OWASP относит к первой строчке своего рейтинга критических уязвимостей — Broken Access Control. Примечательно, что именно такая архитектура хранения файлов исторически применялась в ранних версиях Dropbox и Google Photos — и оба сервиса были вынуждены её пересмотреть под давлением исследователей безопасности.

hashtelegraph.com

hashtelegraph.com