Главное:

- Moonwell потерял около $1,78 млн из-за бага в смарт-контракте.

- Цена cbETH отображалась как $1,12 вместо ~$2200.

- Уязвимый код, по данным аудитора, был сгенерирован Claude Opus 4.6.

DeFi-протокол Moonwell столкнулся с атакой из-за ошибки в логике расчета цены. Потери проекта составили примерно $1,78 млн.

Аудитор pashov сообщил, что проблема находилась в формуле оракула: смарт-контракт принимал цену cbETH равной $1,12 вместо рыночного уровня около $2200. Это позволило атакующему провести манипуляцию с обеспечением и вывести активы.

Источник: X.com

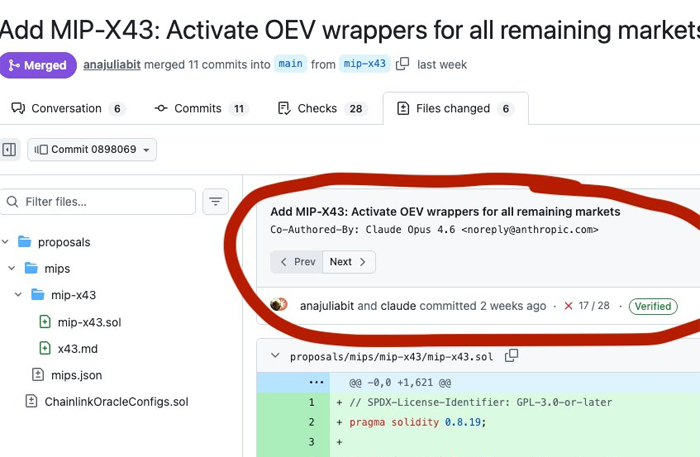

Код с участием Claude

В репозитории проекта изменения в коде отмечены как выполненные при участии Claude. По словам аудитора, именно сгенерированный моделью фрагмент содержал критическую ошибку.

Инцидент уже называют одним из первых случаев взлома смарт-контракта, написанного с использованием кода, созданного генеративной моделью на Solidity.

По данным TRM Labs, в 2025 году число мошеннических схем с применением AI выросло примерно на 500% год к году. Генеративные модели позволили злоумышленникам масштабировать скам-кампании и автоматизировать коммуникацию с жертвами.

В 2025 году в результате почти 150 атак было похищено $2,87 млрд. Более половины этой суммы — $1,46 млрд — пришлось на один инцидент, связанный со взломом Bybit.

getblock.net

getblock.net