Специалисты компании Group‑IB обнаружили вредоносную программу DeadLock. Она использует смарт‑контракты сети Polygon, чтобы регулярно менять прокси‑адреса и избегать блокировки.

Компания сообщила в четверг: программа‑вымогатель DeadLock, впервые обнаруженная в июле, пока имеет ограниченное распространение. Она не связана с известными сайтами утечки данных или партнерскими программами, а число пострадавших невелико.

Тем не менее Group‑IB предупреждает: несмотря на невысокую известность вредителя, он применяет инновационные методы, которые могут представлять опасность для организаций, не воспринимающих угрозу всерьез. Особенно важно учитывать, что использование именно этой блокчейн‑сети в злонамеренных целях ранее широко не освещалось.

DeadLock задействует смарт‑контракты Polygon для хранения и смены прокси‑адресов серверов, через которые злоумышленники общаются с жертвами. Встроенный в вредонос код взаимодействует с конкретным адресом смарт‑контракта и использует функцию для динамического обновления инфраструктуры управления и контроля.

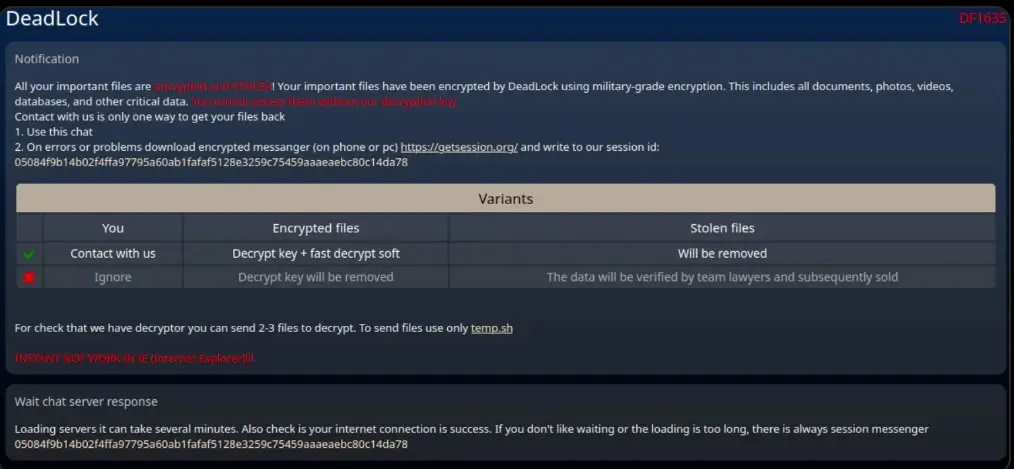

После заражения устройства и шифрования данных DeadLock отправляет жертве требование выкупа. Злоумышленники угрожают продажей украденных данных, если их условия не будут выполнены.

Бесконечное число вариаций метода

Group‑IB отмечает: храня прокси‑адреса в блокчейне, DeadLock создает инфраструктуру, которую крайне сложно нарушить. Здесь нет центрального сервера, который можно отключить, а данные блокчейна сохраняются на распределенных узлах по всему миру.

«Использование смарт‑контрактов для передачи прокси‑адресов — интересный метод, позволяющий злоумышленникам применять бесконечное число вариаций. Ограничивает их только воображение», — добавили в компании.

HTML‑файл со встроенным мессенджером Session для связи со злоумышленником. Источник: Group‑IB

Северокорейские хакеры использовали метод EtherHiding

Использование смарт‑контрактов для распространения вредоносного ПО не ново. Group‑IB упоминает тактику EtherHiding, о которой Google сообщила в октябре.

Северокорейская хакерская группа UNC5342 применяла этот метод. Он заключается в использовании транзакций в публичных блокчейнах для хранения и извлечения вредоносных данных.

По объяснению Google, EtherHiding предполагает встраивание вредоносного кода — часто в виде JavaScript‑нагрузок — в смарт‑контракт публичного блокчейна. Такой подход превращает блокчейн в децентрализованный и высокоустойчивый сервер управления и контроля (C2).