Главное:

- Фишинговая кампания нацелена на пользователей MetaMask под видом обязательной 2FA-проверки.

- Жертв перенаправляют на поддельные сайты с визуально идентичным интерфейсом MetaMask.

- После ввода seed-фразы мошенники получают полный доступ к средствам.

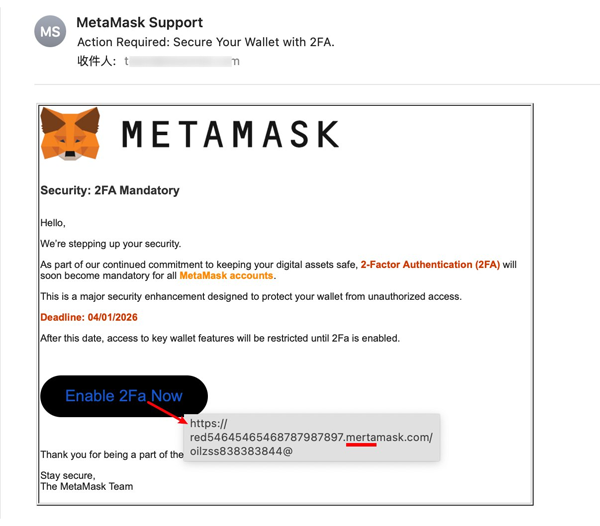

Специалисты SlowMist сообщили о новой волне фишинга, направленной на пользователей MetaMask. Атака начинается с письма или уведомления о якобы обязательном включении двухфакторной аутентификации. В сообщении используется фирменный стиль MetaMask и формулировки о «повышении уровня безопасности».

Ссылка в письме ведет на поддельный домен, визуально почти не отличимый от официального сайта. Злоумышленники используют схожие адреса, например mertamask вместо metamask, чтобы снизить вероятность обнаружения подмены.

Источник: X.com

Хакеры выстроили рынок перепродажи украденных криптоданных

Цены зависят от баланса, возраста аккаунта и защиты 2FA.

Читать дальше

Как работает схема

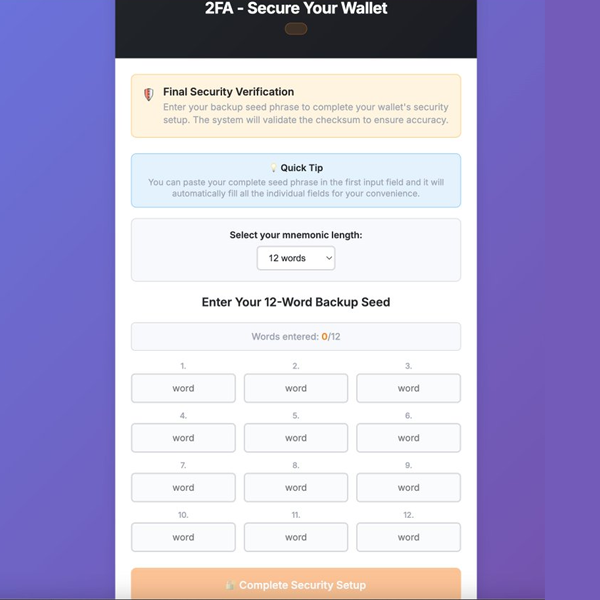

После перехода по ссылке пользователь попадает на страницу с имитацией проверки безопасности и CAPTCHA. Далее отображается «официальный» интерфейс MetaMask с пошаговым процессом подключения 2FA, включая QR-код и экран успешной активации.

Финальный этап — запрос seed-фразы якобы для завершения настройки защиты. На этом шаге жертва самостоятельно передает мошенникам полный доступ к кошельку.

Источник: X.com

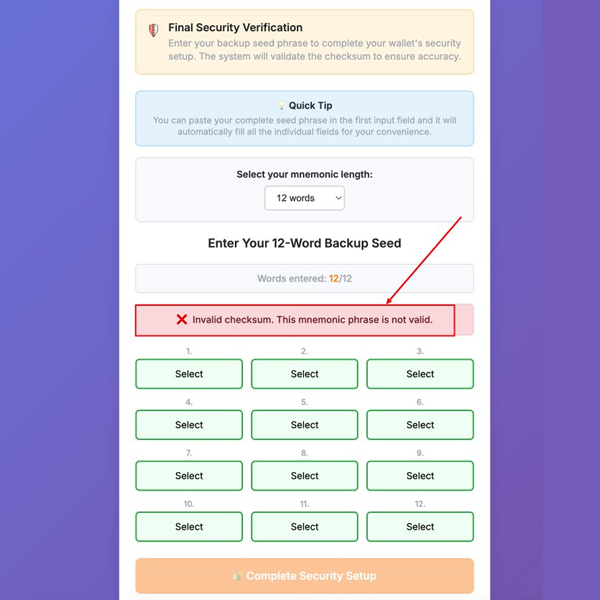

Атака не использует вредоносное ПО или взлом браузера. Все действия выполняет сам пользователь, считая процесс легитимным. Поддельный сайт даже имитирует проверку контрольной суммы seed-фразы, создавая иллюзию технической достоверности.

По данным SlowMist, подобные страницы могут оставаться активными ограниченное время и быстро менять домены, что усложняет блокировку.

Источник: X.com

Ранее независимый исследователь в сфере блокчейна ZachXBT сообщил о выявлении цепочки хищений цифровых активов на сумму порядка $2 млн. По его данным, злоумышленник действовал под видом сотрудника службы поддержки Coinbase. Выводы были сделаны на основе анализа движения средств в блокчейне, а также изучения активности подозреваемого в социальных сетях и закрытых Telegram-чатах, где тот публично демонстрировал украденные средства. Аналитик утверждает, что фигурант дела имеет канадское гражданство и может быть связан сразу с несколькими случаями краж у пользователей платформы.

getblock.net

getblock.net