Компания по ИТ-безопасности Check Point Research обнаружила криптокошельки, которые использовали «продвинутые методы уклонения от обнаружения» в магазине Google Play, чтобы украсть более $70 000 за пять месяцев.

Вредоносное приложение маскировалось под протокол WalletConnect, известное приложение в криптопространстве, которое может связывать различные криптокошельки с приложениями децентрализованных финансов (DeFi).

Компания заявила в сообщении в блоге от 26 сентября, что это «первый случай, когда кражи были нацелены исключительно на мобильных пользователей».

«Поддельные отзывы и последовательный брендинг помогли приложению получить более 10 000 загрузок, заняв высокие позиции в результатах поиска», — сообщает Check Point Research.

Более 150 пользователей потеряли криптовалюту на сумму около 70 000 долларов. Это говорит о том, что не все пользователи приложения подверглись атаке – некоторые не подключали свой кошелек, заподозрив мошенничество. Другие «могли не соответствовать конкретным критериям таргетинга вредоносного ПО», — заявили исследователи Check Point Research.

В некоторых поддельных отзывах на фейковое приложение WalletConnect упоминались функции, не имеющие ничего общего с криптовалютой. Источник: Check Point Research

Они добавили, что поддельное приложение было доступно в магазине приложений Google с 21 марта и использовало «продвинутые методы уклонения», чтобы оставаться незамеченным в течение более пяти месяцев. Теперь оно удалено.

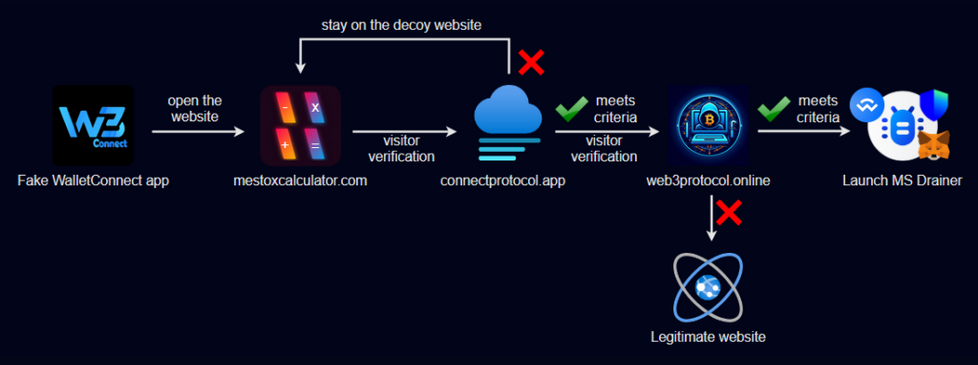

Приложение было впервые опубликовано под названием «Mestox Calculator» и несколько раз менялось, в то время как URL-адрес его приложения по-прежнему указывал на, казалось бы, безобидный веб-сайт с калькулятором.

«Эта техника позволяет злоумышленникам пройти процесс проверки приложения в Google Play, поскольку автоматизированные и ручные проверки загружают «безобидное» приложение-калькулятор», — заявили исследователи.

Однако в зависимости от местоположения IP-адреса пользователя и от того, использовалось ли мобильное устройство, они перенаправлялись на вредоносный бэкенд приложения, в котором размещалось программное обеспечение для слива кошелька MS Drainer.

Схема работы поддельного приложения WalletConnect для кражи средств пользователей. Источник: Check Point Research

Как и другие схемы опустошения кошельков, поддельное приложение WalletConnect предлагало пользователям подключить кошелек, что не было бы подозрительным из-за того, как работает настоящее приложение.

Затем пользователям предлагается принять различные разрешения для «проверки своего кошелька», что дает разрешение на адрес злоумышленника «перевести максимальную сумму указанного актива», — говорится в сообщении Check Point Research.

«Приложение извлекает стоимость всех активов в кошельках жертвы. Сначала оно пытается снять более дорогие токены, а затем более дешевые», — добавили в нем.

«Этот инцидент подчеркивает растущую изощренность тактики киберпреступников, — пишет Check Point Research. — Вредоносное приложение не полагалось на традиционные векторы атак, такие как разрешения или кейлоггинг. Вместо этого оно использовало смарт-контракты и глубокие ссылки для тихого слива активов после того, как пользователей обманом заставляли использовать приложение».

Он добавил, что пользователи должны «быть осторожными с приложениями, которые они загружают, даже если они кажутся законными», и что магазины приложений должны улучшить свой процесс проверки, чтобы остановить вредоносные приложения.

«Криптовалютному сообществу необходимо продолжать информировать пользователей о рисках, связанных с технологиями Web3, — заявили исследователи. — Этот случай показывает, что даже, казалось бы, безобидные взаимодействия могут привести к значительным финансовым потерям».