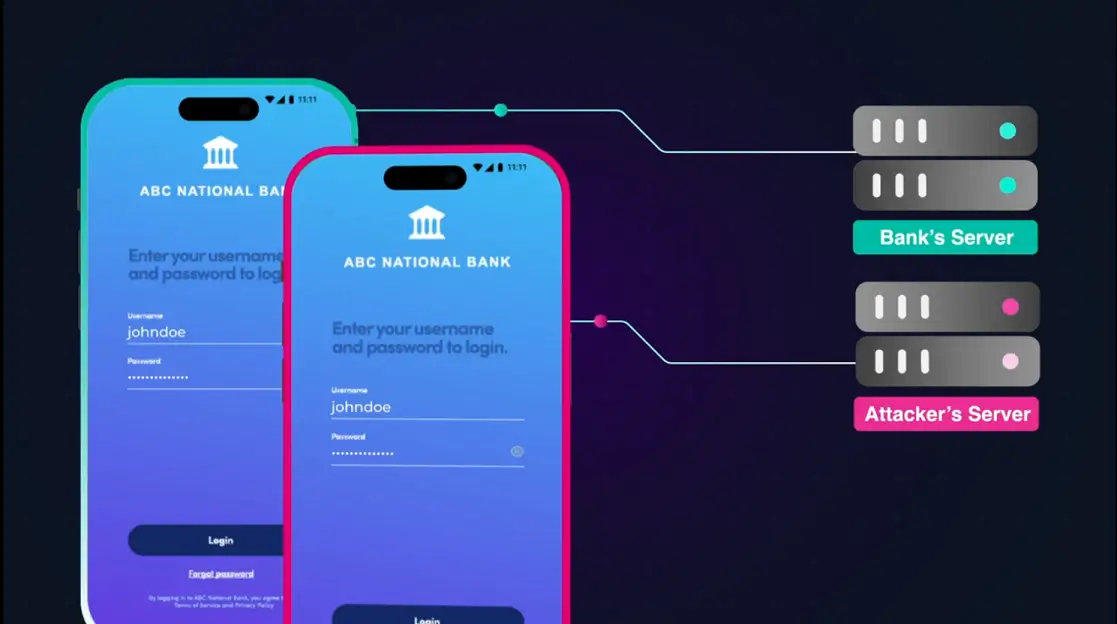

Генеральный директор фирмы Verimatrix Асаф Ашкенази рассказал о новом типе кибератак, которые нацелены на пользователей криптовалют посредством мобильных приложений. Речь идёт о так называемых «атаках с наложением». В рамках последних злоумышленники создают фейковый интерфейс на устройстве пользователя для фишинга ценной информации в виде ников, паролей и даже кодов двухфакторной аутентификации от торговых платформ. После получения информации хакер использует её для доступа к средствам жертвы в целевом приложении, что позволяет украсть деньги и создать массу других проблем.

Как крадут криптовалюты

Чтобы осуществить атаку с наложением экрана, злоумышленнику нужно сначала убедить пользователя загрузить вредоносное приложение на мобильное устройство. Это вполне может быть какая-нибудь мобильная игра или что-то в этом роде. Причём само приложение — даже если оно является копией другой программы — работает обычным образом, то есть не вызывает подозрений.

Боле того, у него даже нет особой вредоносной функции как таковой – оно лишь отслеживает, когда запускается целевое приложение, к которому хотел бы получить доступ хакер. Это могут быть программы банков, криптобирж, кошельков или других подобных платформ, связанных с взаимодействием с цифровыми активами.

Как только пользователь запускает целевое приложение, вредоносное приложение создаёт «точную копию» интерфейса, используемого поверх реального. Ну а здесь заметить подвох будет куда сложнее.

Схема атаки с наложением на пользователей криптовалютных приложений

Например, если жертва запускает приложение биржи, вредоносная программа создаёт интерфейс, который выглядит аналогично интерфейсу биржи, но при этом контролируется злоумышленником. Любая информация, которую пользователь вводит в такое окно, перехватывается хакером, а затем используется в реальном приложении для вывода средств.

Ашкенази предупредил, что двухфакторная аутентификация обычно не может защитить пользователя от такого вида атаки. Всё же если 2FA включена, злоумышленник просто будет ждать, пока жертва введёт код из сообщения или приложения-аутентификатора. Ну а они перехватываются таким же образом, как и другие учётные данные.

Когда атака проходит успешно, фейковое приложение отключает экран смартфона, а у жертвы складывается впечатление, что устройство отключилось из-за какой-то ошибки. На самом деле оно продолжает работать, однако хакер тем временем уже выводит средства. Чаще всего под удар попадают банковские приложения, однако мобильные платформы для крипты тоже находятся в зоне риска.

Согласно данным источников Cointelegraph, представители платформы Verimatrix тесно сотрудничают с Google, чтобы идентифицировать и удалять вредоносные приложения для вышеупомянутого вектора атаки из магазина Google Play.

Проблема заключается в том, что это достаточно трудная задача, ведь отследить все версии приложений с вредоносной функцией практически невозможно. Более того, они вполне могут работать как положено, если у жертвы вообще отсутствует целевое приложение.

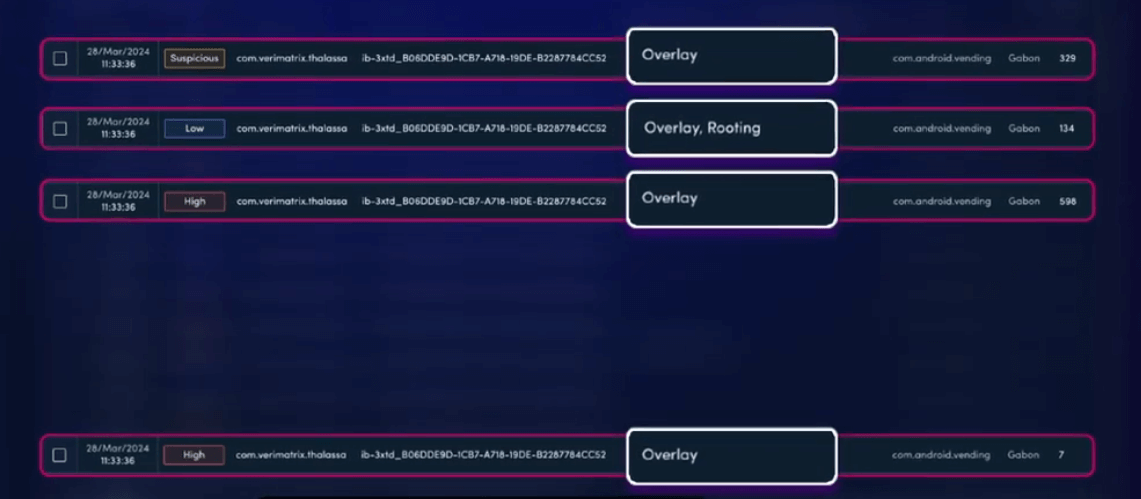

Ашкенази порекомендовал централизованным платформам использовать системы мониторинга для обнаружения атак с наложением и их блокирования из базы данных. Это одна из услуг, которые Verimatrix предоставляет своим клиентам.

Софт от Verimatrix для поиска атак с наложением

При этом пользователи в первую очередь должны думать о защите своей информации собственными силами. Им не стоит предоставлять приложениям разрешения, которые не нужны для нормальной работы. Данный вектор атаки не может быть реализован без того, чтобы пользователь дал приложению разрешение на создание наложения интерфейса.

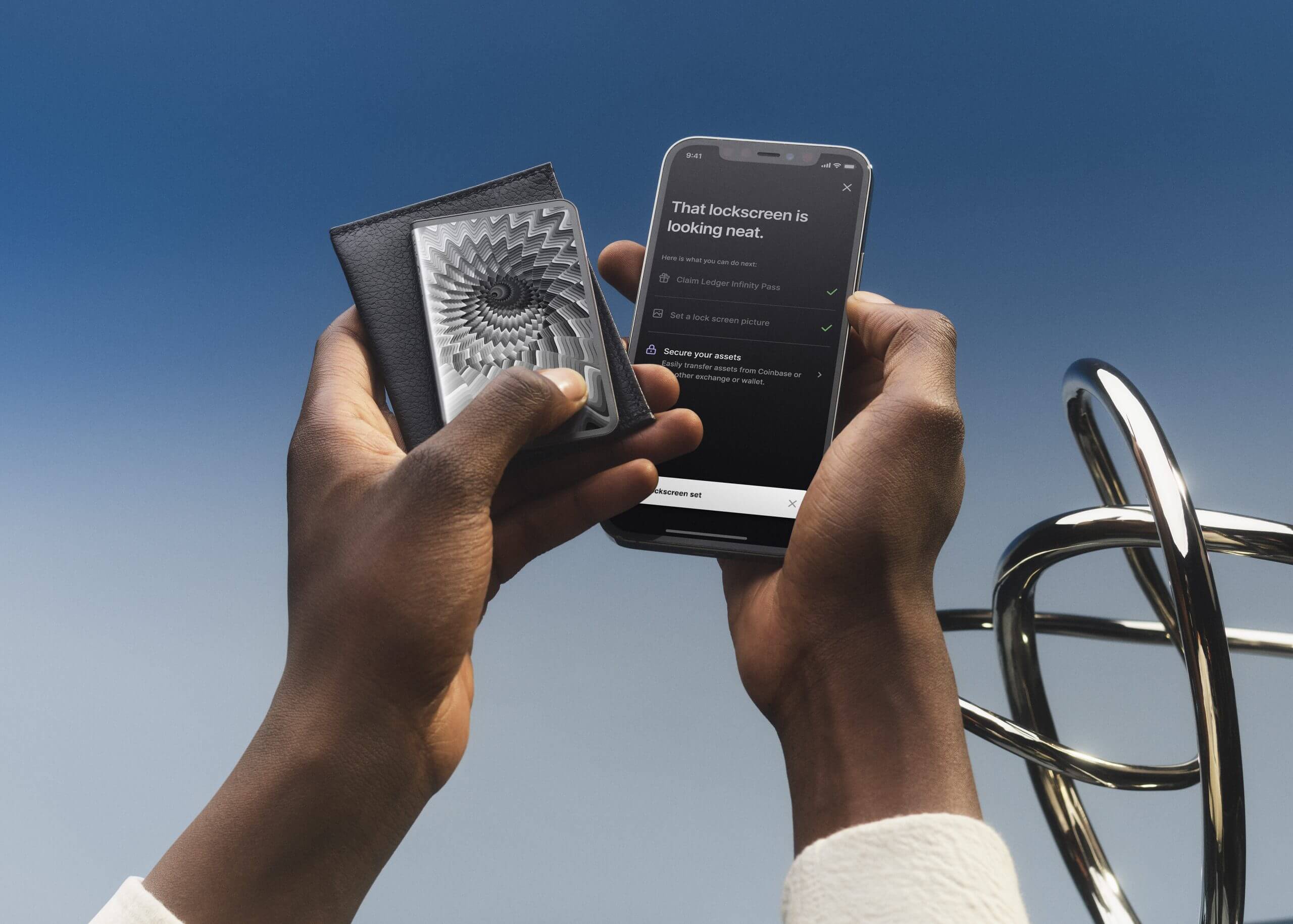

Однако выход из сложившейся ситуации всё же есть. Прежде всего, приложения криптовалютных бирж и кошельков стоит загружать исключительно по ссылкам с официальных сайтов, а для авторизации с ними лучше подключить сканеры по типу Face ID. Вдобавок большую часть криптоактивов следует хранить на аппаратных кошельках. Такие устройства по типу кошельков Ledger показывают реальные детали транзакций перед их проведением, а значит обмануть пользователя путём замены данных здесь не получится — равно как и заставить его вывести монеты на чужой кошелёк.

Аппаратный кошелёк Ledger Stax

Масштаб активности отдельных злоумышленников не идёт в сравнение с работой северокорейских хакеров, которые в том числе финансируются на государственном уровне. Накануне им удалось провести успешную атаку на крупнейшую криптобиржу Индии WazirX. В результате инцидента потери платформы составили около 230 миллионов долларов в крипте.

Представители биржи опубликовали результаты предварительного расследования. Им удалось выяснить, что за атакой действительно стоят хакеры из Северной Кореи, сообщает Decrypt.

Мошенники смогли взломать устройство, у которого был доступ к кошельку WazirX с мультиподписью, то есть для взаимодействий с которым нужно было разрешение нескольких приватных ключей. Затем монеты были выведены на новый криптоадрес. Ключевая проблема здесь заключается в том, что он отобразился как адрес из белого списка в кастодиальном сервисе Liminal, благодаря чему вывод не был заблокирован.

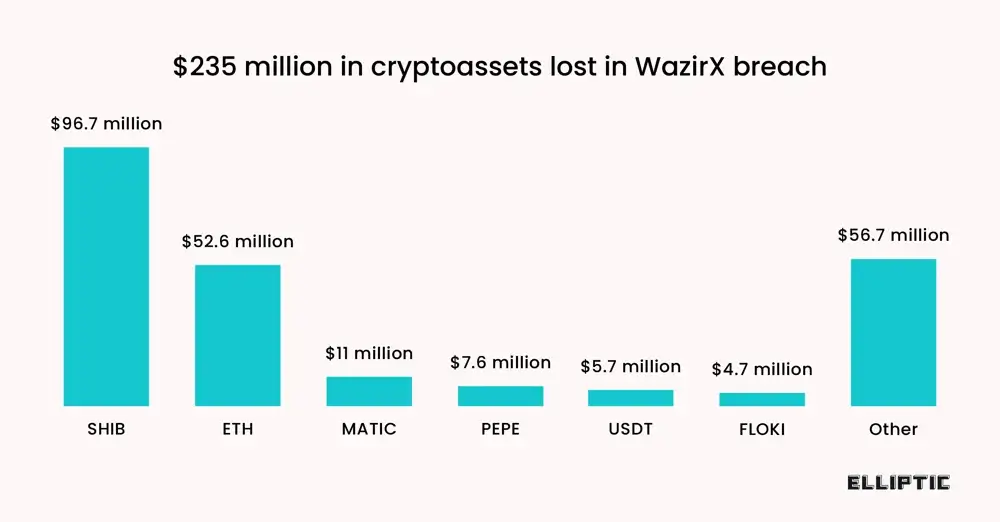

Объёмы украденных средств из криптобиржи WazirX

По словам представитилей Liminal, кошельки WazirX с поддержкой мультиподписи были созданы «за пределами экосистемы Liminal». К тому же в собственном сообщении в Твиттере команда заявила, что «платформа Liminal не была взломана, а инфраструктура, кошельки и активы Liminal остаются в безопасности».

По оценкам аналитиков Elliptic, потери составили около 235 миллионов долларов в эквиваленте более чем 200 различных криптоактивов. В их число входят монеты Shiba Inu (SHIB) стоимостью около 100 миллионов долларов, Эфириум (ETH) на 52.6 миллиона, Polygon (MATIC) на 11 миллионов долларов и Pepe (PEPE) стоимостью 7.6 миллиона.

Описанные ситуации намекают на уже известные правила для любителей криптовалют. Свои монеты в больших объёмах нужно хранить на аппаратных кошельках, причём желательно разделить цифровые активы между несколькими устройствами. Также стоит проявить осторожность при выборе торговых платформ. Если вы используете централизованные биржи, держите там только те суммы, которые нужны для проведения торгов. Вдобавок лучше сделать выбор в пользу крупнейших площадок, чтобы в случае чего они могли возместить убытки.

2bitcoins.ru

2bitcoins.ru