Li.Fi, API для виртуальных машин Ethereum и свопов и мост к Solana, подвергся атаке 16 июля, в результате чего было украдено более 10 миллионов долларов США в криптовалютах.

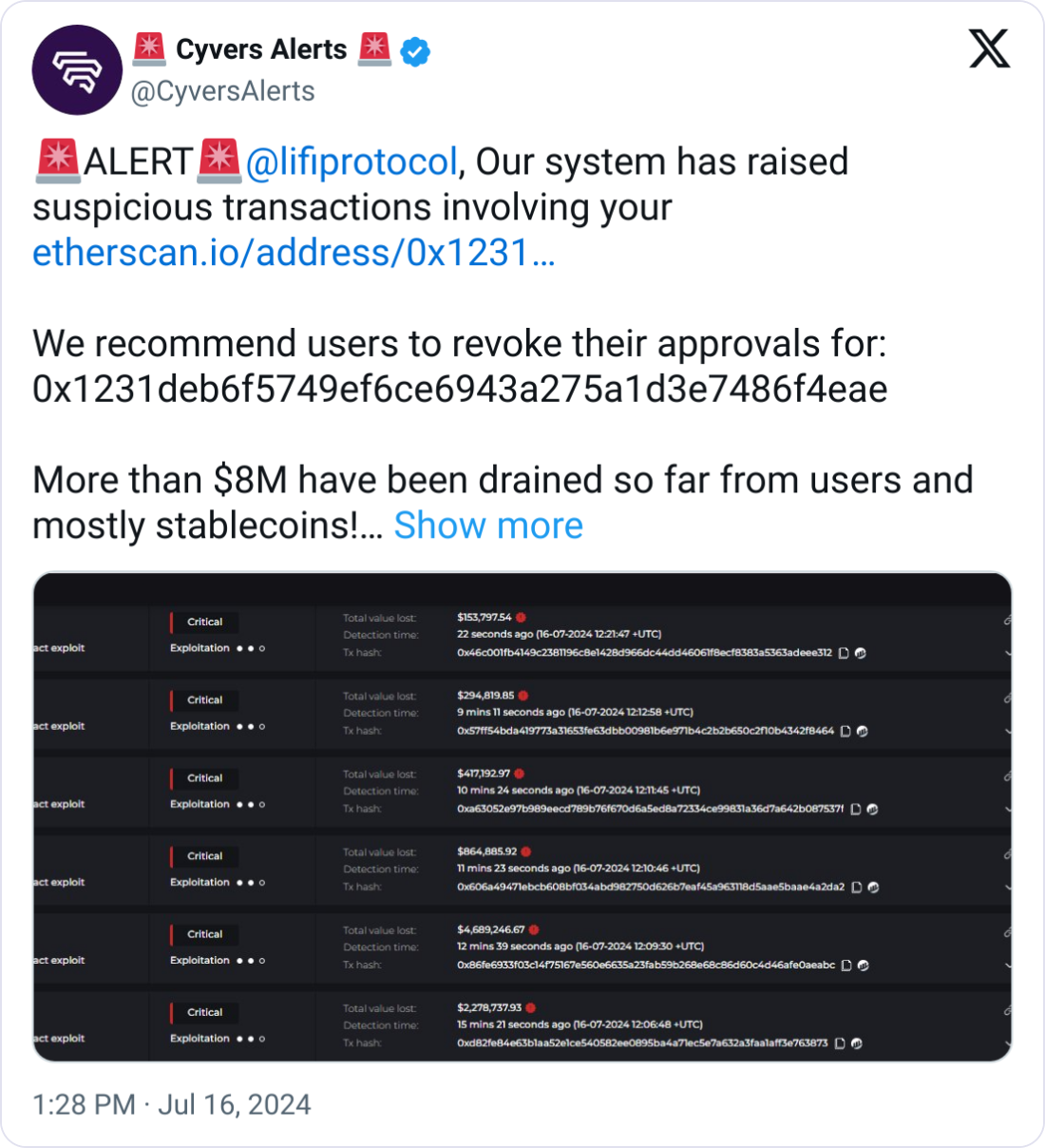

По словам Cyvers, системы команды предупреждали о подозрительных транзакциях на Li.Fi, связанных с конкретным контрактным адресом.

Cyvers рекомендовала пользователям отозвать свои разрешения для подозрительного адреса: 0x1231deb6f5749ef6ce6943a275a1d3e7486f4eae.

Меир Долев, соучредитель и технический директор Cyvers, объяснил, что протоколы нужно использовать с осторожностью и быть бдительными:

«Хакеры могут использовать эти разрешения для утечки как активов, хранящихся в контрактах, так и средств в подключенных кошельках пользователей».

Источник: Cyvers.

Предупреждение о Li.Fi

В сообщении X от 16 июля Li.Fi предупредила свое сообщество, что пользователи не должны взаимодействовать с приложениями на базе Li.Fi до дальнейшего уведомления.

Когда атака уже началась, команда объяснила, что расследует эксплоит, и уточнила, что пользователи, которые «не установили бесконечное одобрение», не подвергались риску.

Команда Li.Fi заявила, что для пользователей, которые вручную устанавливают бесконечные одобрения, следует отозвать их для следующих адресов:

0x1231deb6f5749ef6ce6943a275a1d3e7486f4eae

0x341e94069f53234fE6DabeF707aD424830525715

0xDE1E598b81620773454588B85D6b5D4eEC32573e

0x24ca98fB6972F5eE05f0dB00595c7f68D9FaFd68

В 11:44 по восточному времени (15:44 по всемирному координированному времени) Li.Fi уведомил своих пользователей в сообщении X о том, что уязвимость смарт-контракта устранена.

«В настоящее время никакого дальнейшего риска для пользователей нет, — говорится в сообщении. — Единственные затронутые кошельки были настроены на бесконечное количество одобрений и представляли лишь очень небольшое количество пользователей».

10 миллионов долларов украдены

По словам Cyvers, было истощено около $10 млн криптовалютных резервов, что также повлияло на блокчейн Arbitrum (ARB).

Долев сказал, что «этот инцидент подчеркивает риски, присущие предоставлению одобрения кошелька для смарт-контрактов».

В сообщении X, информирующем сообщество о ситуации, Cyvers снова рекомендовал пользователям отозвать адрес 0x1231deb6f5749ef6ce6943a275a1d3e7486f4eae, чтобы предотвратить дальнейшие потери.

От сливов до атак с использованием мгновенных кредитов

Протокол децентрализованного финансирования Dough Finance также недавно подвергся атаке. 12 июля он стал жертвой атаки с использованием срочного кредита на сумму 1,8 миллиона долларов.

Cyvers сообщил об инциденте, объяснив, что злоумышленник профинансировал атаку через протокол с нулевым разглашением Railgun (RAIL) и обменял украденные монеты USD Coin (USDC) на Ethereum ($ETH).

По данным поставщика безопасности Web3 Olympix, эксплойт, в результате которого было потеряно 608 $ETH, оцениваемых примерно в 1,8 миллиона долларов, возник в результате непроверенных данных вызовов с помощью «ConnectorDeleverageParaswap».