Правила игры на крипторынке постоянно меняются, особенно когда речь идет об обеспечении собственной безопасности. Аналитики из Cyvers проанализировали поведение хакеров в первой половине 2024 года и поделились самыми интересными наблюдениями

Редакция BIC изучила квартальный отчет аналитиков Cyvers. В этом материале рассказываем, как изменились повадки хакеров, какие секторы крипторынка оказались самыми уязвимыми и что делать криптанам, чтобы не лишиться своих средств.

Новые антирекорды

Площадка по Web3-безопасности Cyvers представила отчет о взломах в криптоиндустрии за период II квартала и I полугодия 2024 года. Если коротко: за это время подобных инцидентов стало больше, но в то же время стратегии по противодействию злоумышленникам стали работать лучше и приносить свои плоды.

Конкретные цифры выглядят следующим образом:

- Общее число инцидентов — 49 (во втором квартале).

- Общая сумма убытков — $629,68 млн (только за второй квартал) или $1,38 млрд (за все первое полугодие).

По сравнению с аналогичным периодом предыдущего 2023 года и количество инцидентов, и общие суммы убытков значительно увеличились, отмечают в Cyvers. Однако не все так плохо:

«Наравне с этими показателями вырос также и объем средств, которые удалось вернуть из рук злоумышленников. Этот показатель увеличился почти на 42%: с $138,900 млн во II квартале 2023 года до $197 млн во II квартале 2024 года. Такая тенденция говорит о том, что контрмеры против хакерских атак стали эффективнее, как и усилия по восстановлению украденных средств», — сообщила команда Cyvers редакции BeInCrypto.

К этим контрмерам относятся различные стратегии реагирования, включая оперативную заморозку уязвимых контрактов или быстрое отслеживание похищенных средств с последующей заморозкой. Кроме того, некоторые DeFi-проекты сумели внедрить и наладить работу децентрализованных команд по безопасности, которые могли быстро реагировать на угрозы и минимизировать их.

Ранее гендиректор Cyvers заявил, что RWA необходима круглосуточная защита.

Куда бьют хакеры

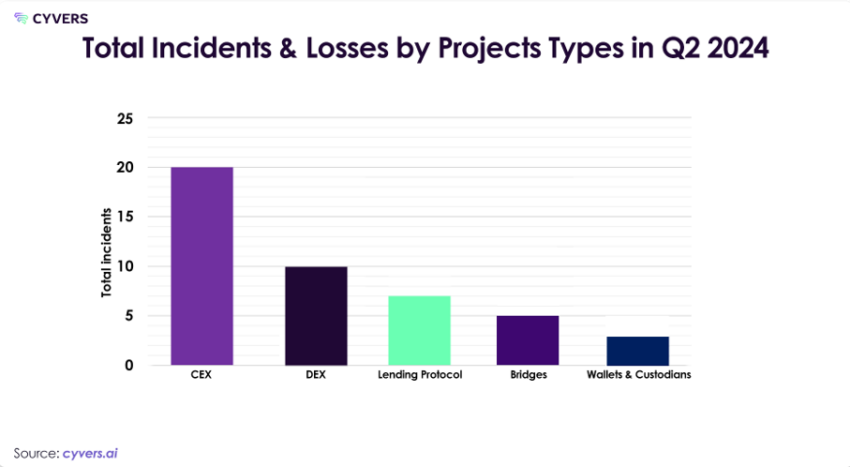

Отчет аналитиков Cyvers отслеживает интересную тенденцию — смещение фокуса киберзлоумышленников. Если раньше их излюбленной мишенью были проекты из сферы децентрализованных финансов (DeFi), то теперь взломщики обратили внимание на централизованные проекты.

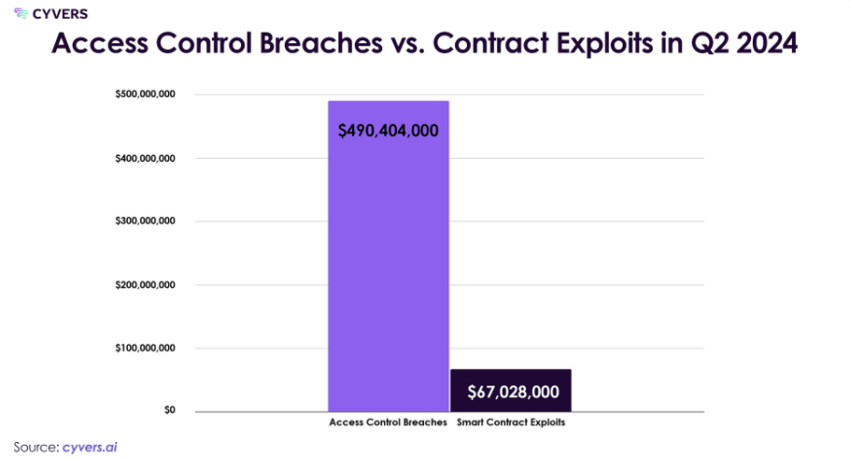

Соответственно, изменилась и тактика взломов: если для ударов по DeFi хакеры традиционно использовали уязвимости в смарт-контрактах, то для атак на CeFi используют атаки с захватом доступа (access control exploits). По сравнению с первым полугодием 2023-го число случаев эксплуатации контроля доступа выросло на 35% (всего потеряно $491,311 млн в 26 инцидентах), а эксплуатации смарт-контрактов — сократилась на 83% (всего потеряно $67,378 млн в 20 инцидентах).

Читайте также: Во II квартале потери криптопроектов от взломов и скама подскочили на 113%

Небезопасный CEX

В Cyvers подсчитали, что по сравнению со II кварталом 2023 года объемы убытков от атак на CeFi взлетели на целых 900% во II квартале 2024 года. Причин этому может быть несколько, включая повышенную концентрацию активов на централизованных платформах и сравнительно слабые меры безопасности на некоторых биржах.

Одним из ярчайших примеров атак на CeFi аналитики называют взлом японской криптобиржи DMM Bitcoin, в результате которого площадка лишилась 4 502 биткоина (BTC), или $305 млн. Этот взлом стал крупнейшим с декабря 2022 года и третьим по величине за всю историю крипторынка.

Атака произошла 31 мая, когда неизвестные злоумышленники получили несанкционированный доступ к кошельку торговой площадки, скомпрометировав ключи.

Теперь команда биржи обещает привлечь $321 млн и выплатить компенсации всем пострадавшим от взлома пользователям.

Нестабильность в DeFi

Сектор децентрализованных финансов хакеры тоже не оставили без внимания, однако атаки на него были менее серьезными. В основном страдали различные протоколы кредитования, такие как UwU Lend. Этот DeFi-протокол взломали целых два раза всего за три дня, а в сумме обеих атак вытащили почти $24 млн.

Однако в качестве самого показательного кейса аналитики все же выбрали взлом Sonne Finance — 15 мая протокол взломали на $20 млн.

«Эксплойт Sonne Finance на $20 млн выполнили через сложную тактику манипуляции с оракулом. Атакующие использовали уязвимость в механизме фида цен протокола, временно завышая стоимость малоизвестного токена. Это позволило им занимать под завышенный залог и опустошать ликвидные пулы протокола, прежде чем цена могла быть скорректирована», — объяснили в Cyvers.

При этом, отмечают аналитики, также целью злоумышленников по-прежнему часто становятся криптовалютные мосты. Другая постоянная «зона интереса» хакеров — это кошельки, о чем напоминает инцидент с платформой CoinStats.

Тренды среди хакеров

В этом году злоумышленники пересмотрели свой арсенал тактик и значительно изменили подход, отмечают аналитики. Вот какие типы атак оказались самыми частотными за исследуемый период:

- Атаки с «отравлением» адресов. Под этим термином подразумевается подделывание адреса кошелька так, чтобы он показался жертве знакомым. Взломщик отправляет небольшую сумму с фейкового адреса на адрес жертвы и тем самым запутывает ее, заставляя использовать неверные данные. Именно с помощью этой тактики хакеры взломали Pink Drainers. Всего в помощью этой схемы преступники украли $71,475 млн в ходе 361 инцидента.

- Атаки с использованием флэш-кредитов. Эта тактика эксплуатирует временные уязвимости в протоколах ликвидности.

- Манипулирование данными оракулов. Тут хакеры используют ценовой фид оракула для арбитража.

- Кросс-чейн атаки. Используют уязвимости в протоколах мостов, чтобы перенаправить средства между сетями.

В том же квартале наблюдалось развитие методов отмывания денег после атак. Злоумышленники все чаще использовали кросс-чейн мосты для перемещения украденных средств через несколько блокчейнов, что усложняло их отслеживание.

Из других новшеств: для ускорения и упрощения процесса отмывания украденных денег хакеры использовали ИИ-алгоритмы, а для повышения конфиденциальности — приватные монеты, децентрализованные миксеры и протоколы.

Кто виноват и что делать

На десерт аналитики Cyvers поделились неутешительными прогнозами: судя по тенденциям, наметившимся во II квартале 2024 года, в будущем ситуация только усугубится. В том числе появится несколько новых угроз:

- Сложные атаки на контракты;

- Использование технологий ИИ для совершения взломов;

- Эксплуатация квантовых технологий;

- Учащение атак на решения второго уровня;

- Атаки на игровые и NFT-платформы.

Читайте также: Гендиректор Tether прокомментировал взлом OpenAI

Чтобы противостоять преступникам, нужны будут коллективные усилия всех игроков рынка. Они включают регулярные и добросовестные аудиты безопасности и использование новых технологий для усиления защиты проектов.

Пользователям рекомендуется обращать повышенное внимание хотя бы на базовые меры личной цифровой безопасности: использовать сложные уникальные пароли, надежно хранить свои данные и критически относиться к любой информации в интернете.