Хакеры получили доступ к базе данных приложения Authy для iOS и Android. Они «смогли идентифицировать данные, связанные с [учётными записями], включая номера телефонов», говорится в предупреждении безопасности от 1 июля, опубликованном разработчиком приложения Twilio.

Сами учетные записи «не скомпрометированы», говорится в сообщении, подразумевая, что злоумышленникам не удалось получить учетные данные для аутентификации. Однако раскрытые номера телефонов могут быть использованы для «фишинговых и смишинговых атак» в будущем. Из-за этого риска Twilio призвала пользователей Authy «оставаться прилежными и повышать осведомленность о текстах, которые они получают».

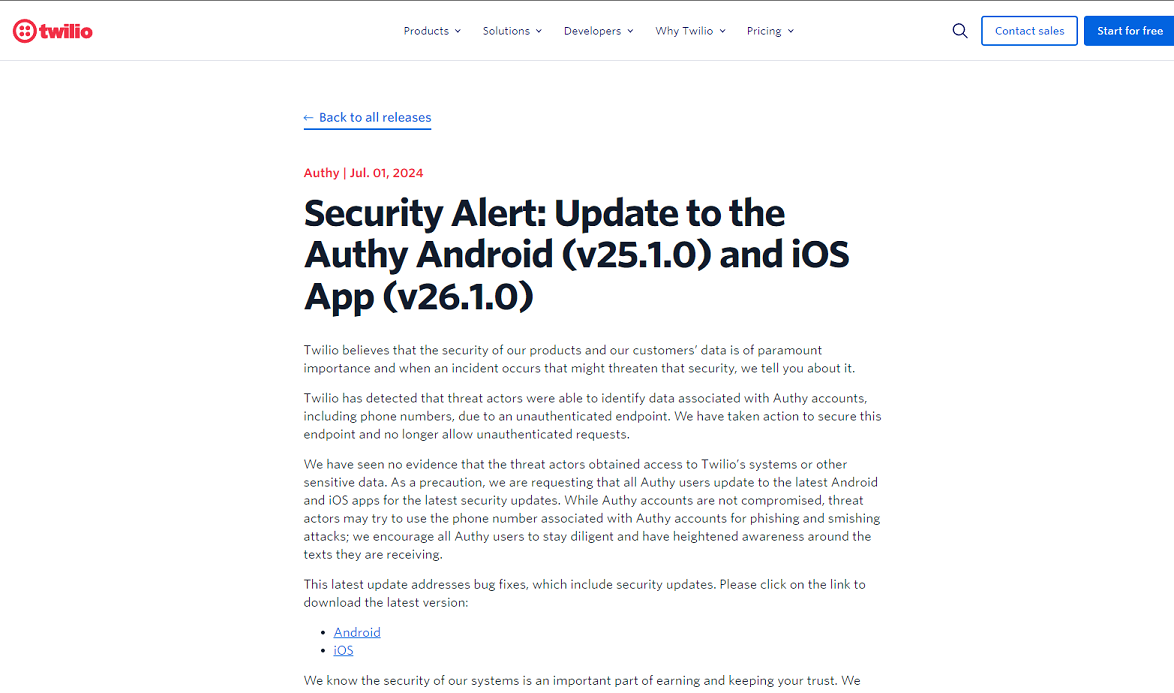

Предупреждение системы безопасности Twilio об утечке данных Authy. Источник: Twilio.

Пользователи централизованных бирж часто полагаются на Authy для двухфакторной аутентификации (2FA). Он генерирует код на устройстве пользователя, который биржа может запросить перед выполнением снятия средств, переводов или других конфиденциальных задач. Биржи Gemini и Crypto.com используют Authy в качестве приложения 2FA по умолчанию, а Coinbase, Binance и многие другие биржи допускают это в качестве опции.

Authy иногда сравнивают с приложением Google Authenticator, которое имеет аналогичную цель и является его конкурентом.

Согласно сообщению, злоумышленник получил доступ через «неаутентифицированную конечную точку». Команда защитила эту конечную точку, и в будущем приложение больше не будет принимать неаутентифицированные запросы. Он призвал пользователей перейти на последнюю версию приложения, которая содержит улучшения безопасности.

Twilio утверждает, что коды аутентификации пользователей не были скомпрометированы, поэтому злоумышленники не смогут получить доступ к их учетным записям на биржах.

«Мы не увидели никаких доказательств того, что злоумышленники получили доступ к системам Twilio или другим конфиденциальным данным», — заявили в компании.

Согласно отчету Seeking Alpha, взлом осуществила киберпреступная группа ShinyHunters, которая «слила текстовый файл, в котором предположительно показаны 33 миллиона телефонных номеров, зарегистрированных в Authy». В 2021 году блог о кибербезопасности Restoreprivacy сообщил, что эта же преступная группа несет ответственность за утечку данных из AT&T, в результате которой данные 51 миллиона клиентов оказались в сети.

Приложения-аутентификаторы были разработаны для предотвращения атак с заменой SIM-карты — типа схемы социальной инженерии, которая предполагает убеждение телефонной компании передать злоумышленнику номер телефона пользователя. Как только злоумышленник получает контроль над учетной записью телефона пользователя, он использует ее для получения кодов 2FA пользователя без необходимости физического доступа к его телефону.

Этот тип атаки по-прежнему распространен сегодня, поскольку некоторые пользователи по-прежнему получают коды 2FA через текстовые сообщения, а не через приложение. 12 июня компания SlowMist, занимающаяся безопасностью блокчейнов, сообщила, что пользователи OKX недавно потеряли миллионы долларов из-за атак с заменой SIM-карт.