Сооснователь платформы DeFi Llama под псевдонимом 0xngmi предложил команде kelpDAO три варианта выхода из возникшей после похищения злоумышленниками 116 500 rsETH (свыше $290 млн) ситуации.

Они выглядят следующим образом:

-

Распределить убытки между всеми пользователями.

-

Оставить держателей rsETH на L2 с обесцененными активами.

-

Попытаться восстановить состояние до взлома через снапшот (труднореализуемый вариант).

В ходе завязавшейся дискуссии эксперт также согласился с предложенной альтернативой в виде признания rsETH в мейннете Ethereum полностью обеспеченными и последующей конфискацией залога, принадлежащего хакеру.

Первый сценарий предполагает полное обнуление собственного капитала юзеров и переход 13,5% стоимости позиций в протоколе в разряд «плохих долгов» ($216 млн). Aave или kelpDAO могут рассмотреть привлечение кредита под залог оставшихся активов, продажу AAVE из казначейства или их комбинацию.

Второй сценарий предусматривает фактический rug pull c уведомлением о невозможности компенсации убытков по rsETH на L2. Команда сфокусируется на возмещении убытков только для пользователей основной сети. Вследствие этого у Aave образуется «плохой долг» в $341 млн, вынуждая платформу решать эту проблему самостоятельно.

В Aave могут выделить часть резервов на покрытие убытков в ключевых сетях, а в остальных оставить текущий статус-кво (крупнейшие сейчас сосредоточены в Arbitrum, Mantle и Base).

Третий сценарий может минимизировать потери до $91 млн, в случае если удастся изъять привлеченные хакером $124 млн в мейннете и $18 млн на Arbitrum. Все упирается в технические сложности.

Корейский след

Атаку реализовали через вызов функции lzReceive в контракте EndpointV2. За 10 часов до инцидента кошелек хакера получил Ethereum (ETH) для оплаты комиссий — средства прошли через миксер Tornado Cash.

Kelp DAO активировала экстренную паузу спустя 46 минут после взлома: были остановлены пулы, система вывода, оракулы и смарт-контракт rsETH. Это позволило предотвратить кражу еще 40 000 rsETH (~$100 млн) в ходе последующих попыток.

В LayerZero предположили, что за атакой стоит хакерская группа Lazarus Group (КНДР), конкретно — оператор TraderTraitor.

Злоумышленникам удалось захватить контроль над узлом, который осуществлял верификацию транзакций rsETH в DVN (Decentralized Verification Network). Последняя полагалась только на одну ноду и не имела механизма автоматического переключения на резервные при компрометации основной.

Правильная конфигурация с мульти-DVN потребовала бы консенсуса между несколькими независимыми DVN, что делало бы эту атаку неэффективной даже в случае получения контроля над одним DVN.

Команда подчеркнула, что другие кроссчейн активы и приложения не затронуты. В отличие от Kelp DAO они изначально выбрали рекомендованный сетап.

Давление на Aave

Спустя двое суток общий объем заблокированной стоимости (TVL) Aave обвалился почти на $9 млрд, до $17,53 млрд; по сектору DeFi в целом — на $14,1 млрд, до $85,4 млрд.

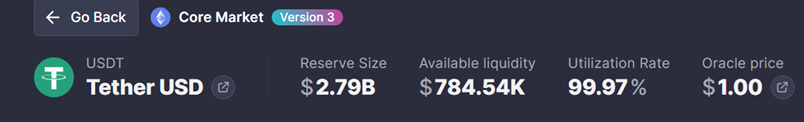

В пулах USDT и USDC в v3 соотношение заимствованных активов к совокупному объему доступных средств достигло 100%. Другими словами, до привлечения новой ликвидности или погашения уже выданных займов $5,1 млрд в стейблкоинах останутся заблокированными до снижения показателя.

Падение TVL иллюстрирует, как быстро риск от одного инцидента с безопасностью может распространиться на более широком рынке кредитования DeFi, что может привести к кризису ликвидности.

Несколько криптосетей и протоколов, связанных с rsETH или мостом LayerZero, приостановили использование моста до решения проблемы, включая Curve Finance, Ethena и BitGo Wrapped Bitcoin (WBTC).

Атака стала первым серьезным стресс-тестом модели безопасности Umbrella от Aave, которую активировали в июне 2025 года для обеспечения автоматизированной защиты от «плохих долгов».

Мнение эксперта

По словам сооснователя моста Symbiosis Ника Аврамова, на данный момент оценить масштаб «заражения» DeFi-сектора представляется затруднительным. С уверенностью можно сказать о серьезном ударе по доверию к проектам токенов ликвидного рестейкинга.

Эксперт отметил парадокс возникшей ситуации, когда Aave пострадал намного сильнее, чем сам Kelp — получил многомиллиардный плохой долг, бегство пользователей и блокировку стейблкоинов. При том, что код лендинговой платформы не был никоим образом скомпрометирован.

«Произошедшее еще раз показывает, что даже безопасное ПО мало что дает, если не уделять должного внимания безопасности инфраструктуры, в которой оно работает. Чтобы понять объем необходимой работы, достаточно хотя бы посмотреть на оглавление существующих стандартов кибербезопасности, например PCI DSS. Они появились не случайно — за ними стоят десятилетия инцидентов, атак и накопленного опыта», — заключил специалист.