Si algo tienen claro los bitcoiners en la actualidad, es que la conversación sobre la computación cuántica ha dejado de ser una especulación teórica para convertirse en una prioridad crítica de seguridad nacional e infraestructura financiera.

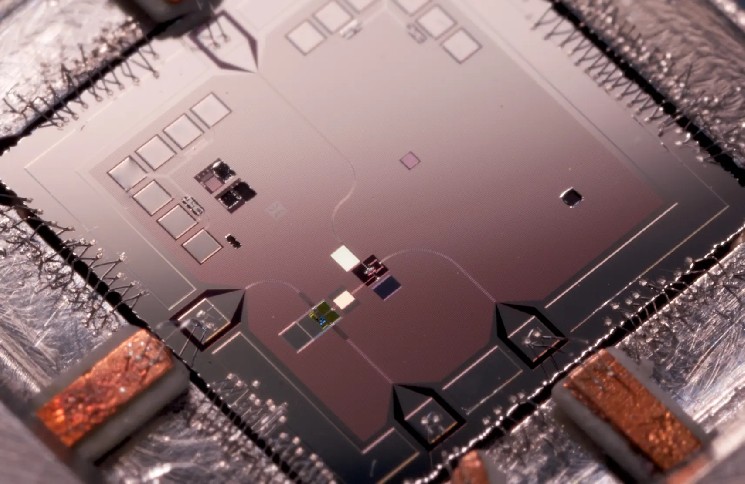

Y es que la red Bitcoin, que custodia billones de dólares en valor, enfrenta un desafío existencial: la llegada de ordenadores cuánticos capaces de ejecutar el algoritmo de Shor. Esta herramienta matemática podría, en teoría, revertir las funciones de curva elíptica (ECDSA) que protegen los criptoactivos, permitiendo que un atacante derive una clave privada a partir de una clave pública expuesta.

Ante esto, han sido muchos los desarrolladores que buscan crear un «escudo cuántico», un avance que proteja a Bitcoin de esta amenaza, y que al mismo tiempo, lleva a Bitcoin a un futuro funcional, donde las computadoras cuánticas no sean una preocupación.

Por qué la IA de Anthropic es hoy más letal para el sector cripto que el ataque cuántico

El desafío técnico ¿Por qué Bitcoin es vulnerable?

La vulnerabilidad de Bitcoin no reside en su cadena de bloques como tal, sino en el método de firma digital. Actualmente, la mayoría de los usuarios utilizan direcciones donde la clave pública se revela al momento de realizar un gasto.

Durante el intervalo de tiempo en que una transacción permanece en el mempool (la sala de espera antes de ser confirmada), un ordenador cuántico con suficiente potencia (de al menos 30 millones de qubits) podría interceptar la clave pública, calcular la clave privada y enviar una transacción competidora (usando Replace-by-Fee o RBF) para robar los tokens.

Además, existe un riesgo masivo en los fondos «en reposo». Se estima que aproximadamente 1,7 millones de BTC están almacenados en direcciones heredadas (P2PK o Pay-to-Public-Key), donde la clave pública ya es visible de forma permanente en el registro. Esto incluye el famoso tesoro de Satoshi Nakamoto, valorado en decenas de miles de millones de dólares, que sería el primer objetivo de un ataque estatal o de un actor malicioso con hardware cuántico avanzado.

Sabiendo esto, los desarrolladores de Bitcoin entienden la necesidad de proteger Bitcoin, y para ello se han abierto algunos caminos.

La ruta de la actualización nativa: modelos posible con soft-fork

Para que la red sea inherentemente segura en un futuro post-cuántico, la mayoría de los desarrolladores coinciden en que será necesario realizar una actualización del protocolo mediante una bifurcación suave o soft fork. Estas propuestas buscan integrar nuevas primitivas criptográficas directamente en el núcleo de Bitcoin.

El estándar BIP-360

El primer paso en ese sentido se ve consolidado en el Bitcoin Improvement Proposal 360 (BIP-360), considerado como la hoja de ruta más sólida hacia una migración formal. A diferencia de otras soluciones, esta propuesta busca integrar primitivas criptográficas post-cuánticas directamente en el protocolo base mediante la introducción de nuevos tipos de salida (outputs).

El núcleo de esta transición radica en un cambio de paradigma criptográfico. Actualmente, Bitcoin depende del algoritmo ECDSA (Criptografía de Curva Elíptica), cuya seguridad se basa en la dificultad de resolver el problema del logaritmo discreto. Sin embargo, este es precisamente el punto débil que el algoritmo de Shor puede explotar en un ordenador cuántico.

En contraste, el BIP-360 propone el uso de firmas basadas en hashes (como SHA-256). Estas funciones presentan propiedades matemáticas que las protegen de la computación cuántica por dos razones fundamentales:

- Resistencia a la pre-imagen: No existe un algoritmo cuántico conocido que proporcione una aceleración exponencial para revertir una función hash (el algoritmo de Grover solo ofrece una aceleración cuadrática, la cual se mitiga simplemente duplicando el tamaño del hash).

- Simplicidad Matemática: Al no depender de estructuras de grupo complejas (como las curvas elípticas), no ofrecen las «pistas» algebraicas que los ordenadores cuánticos utilizan para desglosar claves privadas.

Así es la hoja de ruta de Vitalik para blindar a Ethereum del apocalipsis cuántico

Firmas Lamport y Winternitz (WOTS)

Dentro del ecosistema de seguridad post-cuántica, existen dos modelos que destacan como los candidatos más sólidos debido a que su seguridad no depende de supuestos matemáticos complejos, sino de la resistencia de las funciones de un solo sentido. Estos esquemas son fundamentales para entender cómo los criptoactivos pueden sobrevivir en un entorno de computación hostil.

- Firmas Lamport: Las firmas Lamport representan la forma más pura de autenticación mediante hashes. Su funcionamiento se basa en la generación de dos valores aleatorios (claves privadas) para cada bit del mensaje que se desea firmar. Son virtualmente inmunes al análisis de los ordenadores cuánticos porque revertir un hash SHA-256 sigue siendo una tarea computacionalmente inabarcable, incluso para el algoritmo de Grover.

- Winternitz (WOTS): Como respuesta a las limitaciones de espacio de Lamport, surge el esquema Winternitz One-Time Signature (WOTS). Esta es una evolución técnica que permite procesar varios bits del mensaje de forma simultánea. WOTS utiliza una función hash aplicada de forma iterativa en una cadena. Esto permite comprimir la información de la firma, reduciendo significativamente su peso en comparación con el modelo original de Lamport.

Esto significa que mientras Lamport ofrece la máxima simplicidad de seguridad, Winternitz aporta la viabilidad económica necesaria para que la implementación en una cadena de bloques sea realista.

Modelos sin cambios de consenso

Mientras que las actualizaciones estructurales de largo plazo siguen en debate, han surgido alternativas menos invasivas que no requieren que los mineros o los nodos actualicen su software. Esta capacidad de despliegue inmediato es vital, dado que el consenso social en Bitcoin es un proceso deliberadamente lento y complejo de alcanzar.

En este escenario, destaca la propuesta de los investigadores de StarkWare, quienes han diseñado un modelo que aprovecha la programabilidad actual del lenguaje de script de Bitcoin. Este esquema, denominado Quantum Safe Bitcoin (QSB), opera bajo la lógica de «compromiso y revelación» (commit-and-reveal), permitiendo blindar criptoactivos contra ataques de fuerza bruta cuántica de manera inmediata.

Mecánica del sistema Commit-and-Reveal

El funcionamiento técnico de este escudo se desglosa en tres fases críticas:

- Bloqueo mediante compromiso: El usuario asegura sus tokens en un script que condiciona el gasto a la presentación de una pre-imagen de un hash específico. Al utilizar funciones hash (como SHA-256), se crea una barrera que el algoritmo de Shor no puede vulnerar eficientemente.

- Validación por revelación: Para movilizar los fondos, el propietario debe revelar la pre-imagen original. Esta actúa como una prueba de propiedad matemática que el protocolo de Bitcoin puede verificar utilizando las reglas existentes.

- Compatibilidad nativa: Debido a que este método utiliza códigos de operación (OP_CODES) que ya forman parte del protocolo desde sus inicios, no es necesario un soft fork. Cualquier usuario puede empezar a utilizar este esquema de seguridad hoy mismo.

El dinero cuántico que anticipó Bitcoin como arma de consenso y armonía

Consideraciones sobre la viabilidad económica

Pese a todo, es importante señalar que esta solución no es una panacea para el uso cotidiano. Debido al gran volumen de datos que requiere cada prueba para ser validada en la cadena de bloques, se estima que el costo operativo de estas transacciones asciende a aproximadamente 200 dólares por unidad.

Por ello, el QSB se clasifica actualmente como una «tecnología de emergencia». Su propósito primordial es servir de búnker digital para proteger grandes capitales e infraestructura institucional, proporcionando un margen de maniobra crítico mientras la red despliega soluciones más eficientes y escalables.

El camino hacia la resiliencia

La transición hacia una red resistente a la cuántica será uno de los mayores hitos en la historia de los activos digitales. Aunque las computadoras cuánticas actuales aún no tienen los millones de qubits necesarios para romper la encriptación de 256 bits de Bitcoin, el tiempo de preparación es fundamental.

El reloj cuántico avanza y podría romper Internet, los bancos y Bitcoin

La coexistencia de soluciones de emergencia sin soft fork y actualizaciones nativas a largo plazo garantiza que Bitcoin pueda adaptarse a la amenaza sin perder su esencia descentralizada. La responsabilidad ahora recae en los usuarios para migrar sus fondos desde direcciones vulnerables hacia estos nuevos estándares de seguridad a medida que se vuelven más accesibles y económicos.

La seguridad de la red no es un estado estático, sino un proceso de evolución constante. Con estos desarrollos, Bitcoin demuestra una vez más su capacidad para absorber nuevas tecnologías y proteger el valor de millones de personas frente a los desafíos del mañana.

observatorioblockchain.com

observatorioblockchain.com