Der Angriff auf das Drift Protocol war kein Hack im herkömmlichen Sinne.

Niemand hat einen Fehler gefunden oder einen privaten Schlüssel geknackt. Es gab auch keinen Flash-Loan-Exploit oder manipulierten Oracle.

Stattdessen nutzte ein Angreifer eine legitime Solana-Funktion, die „dauerhaften Nonces“, um den Sicherheitsrat von Drift dazu zu verleiten, Transaktionen vorab zu genehmigen, die Wochen später zu einem Zeitpunkt und in einem Kontext ausgeführt wurden, die die Unterzeichner niemals beabsichtigt hatten.

Das Ergebnis war ein Abfluss von mindestens 270 Millionen US-Dollar, der weniger als eine Minute zur Ausführung benötigte, aber mehr als eine Woche zur Vorbereitung.

Was langlebige Nonces sind und warum sie existieren

Auf Solana enthält jede Transaktion einen „recent blockhash“, im Wesentlichen einen Zeitstempel, der beweist, dass die Transaktion kürzlich erstellt wurde. Dieser Blockhash läuft nach etwa 60 bis 90 Sekunden ab. Wenn die Transaktion nicht innerhalb dieses Zeitfensters an das Netzwerk übermittelt wird, wird sie ungültig. Dies ist eine Sicherheitsmaßnahme und hilft zu verhindern, dass alte, veraltete Transaktionen später erneut abgespielt werden.

Dauerhafte Nonces umgehen diese Sicherheitsfunktion. Sie ersetzen den ablaufenden Blockhash durch eine feste „Nonce“, einen einmaligen Code, der in einem speziellen Onchain-Konto gespeichert wird und die Transaktion unbegrenzt gültig hält, bis jemand sich entscheidet, sie einzureichen.

Die Funktion besteht aus legitimen Gründen. Hardware-Wallets, Offline-Signierungslösungen und institutionelle Verwahrungslösungen benötigen alle die Möglichkeit, Transaktionen vorzubereiten und zu genehmigen, ohne gezwungen zu sein, diese innerhalb von 90 Sekunden einzureichen.

Aber unbefristet gültige Transaktionen schaffen ein Problem. Wenn jemand dazu gebracht werden kann, heute eine Transaktion zu signieren, kann diese gemäß den hartcodierten Systemregeln nächste Woche oder nächsten Monat ausgeführt werden. Der Unterzeichner hat keine Möglichkeit, seine Zustimmung nachträglich zu widerrufen, es sei denn, das Nonce-Konto wird manuell vorangetrieben, was die meisten Nutzer nicht überwachen.

Wie der Angreifer sie nutzte

Das Protokoll von Drift wurde von einem „Security Council Multisig“ verwaltet, einem System, in dem mehrere Personen (in diesem Fall fünf) die Kontrolle teilen und jede Handlung die Zustimmung von mindestens zwei von ihnen erfordert. Multisigs sind eine gängige Sicherheitsmaßnahme im DeFi-Bereich, bei der die Idee dahintersteht, dass die Kompromittierung einer einzelnen Person nicht ausreicht, um Gelder zu stehlen.

Doch der Angreifer musste keine Schlüssel kompromittieren. Alles, was er benötigte, waren zwei Signaturen, und diese hat er offenbar durch das, was Drift als „nicht autorisierte oder falsch dargestellte Transaktionsfreigaben“ beschreibt, erlangt, was bedeutet, dass die Unterzeichner vermutlich annahmen, sie genehmigten eine Routine-Transaktion.

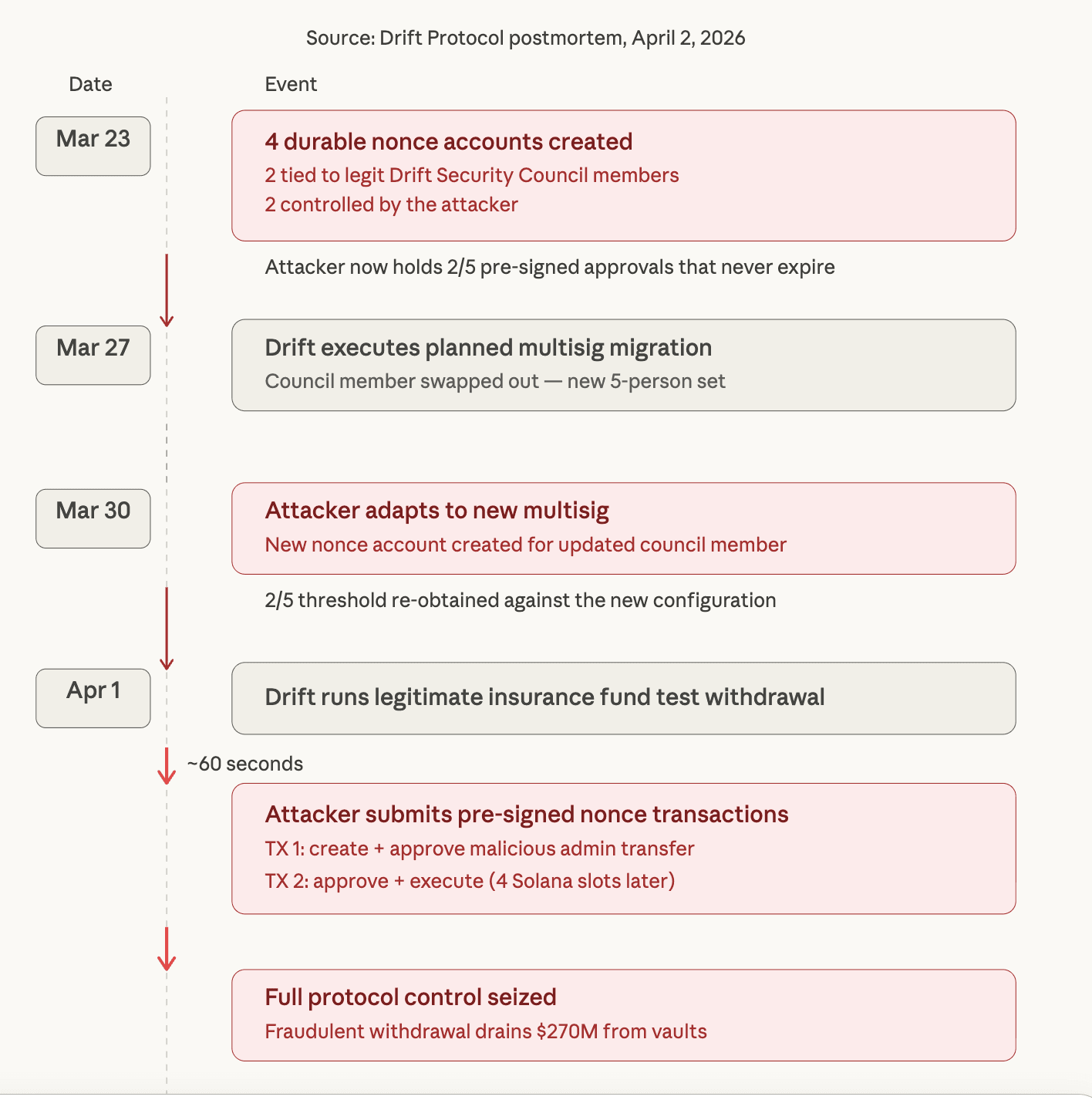

Hier ist der Zeitplan, den Drift in veröffentlicht hatein Donnerstag X-Beitrag.

Am 23. März wurden vier dauerhafte Nonce-Konten erstellt. Zwei waren mit legitimen Mitgliedern des Drift-Sicherheitsrats verbunden. Zwei wurden vom Angreifer kontrolliert. Dies bedeutet, dass der Angreifer bereits gültige Signaturen von zwei der fünf Ratsmitglieder erhalten hatte, die in dauerhafte Nonce-Transaktionen eingebunden waren, die nicht verfallen würden.

Am 27. März führte Drift eine geplante Migration des Sicherheitsrats durch, um ein Ratsmitglied auszutauschen. Der Angreifer passte sich an. Am 30. März erschien ein neues dauerhaftes Nonce-Konto, das mit einem Mitglied des aktualisierten Multisig verbunden war, was darauf hindeutete, dass der Angreifer die erforderliche Zwei-von-Fünf-Genehmigungsschwelle unter der neuen Konfiguration erneut erreicht hatte.

Am 1. April führte der Angreifer die Ausführung durch.

Zunächst führte Drift eine legitime Testauszahlung aus seinem Versicherungsfonds durch. Etwa eine Minute später reichte der Angreifer die vorab signierten dauerhaften Nonce-Transaktionen ein. Zwei Transaktionen, vier Slots voneinander entfernt auf der Solana-Blockchain, reichten aus, um eine bösartige Admin-Übertragung zu erstellen und zu genehmigen, diese anschließend zu bestätigen und auszuführen.

Innerhalb von Minuten hatte der Angreifer die volle Kontrolle über die Berechtigungen auf Protokollebene von Drift. Mit dieser Kontrolle führte er einen betrügerischen Auszahlungsmechanismus ein und leerte die Tresore.

Was entwendet wurde und wohin es gelangte

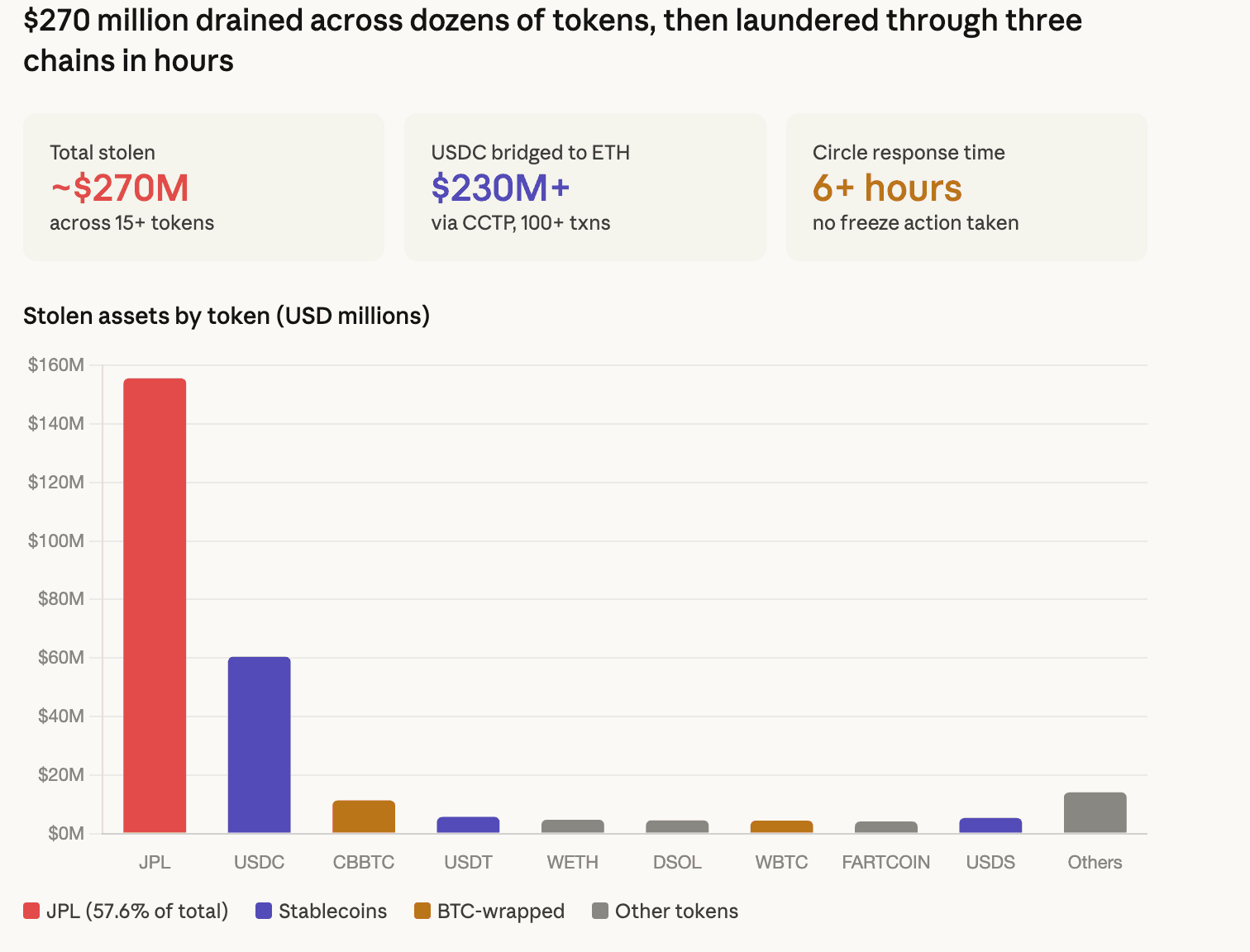

Onchain-Forscher verfolgten die Kapitalflüsse in Echtzeit. Die Aufschlüsselung der gestohlenen Vermögenswerte, erstellt vom Sicherheitsexperten Vladimir S., beläuft sich auf rund 270 Millionen US-Dollar über Dutzende von Token.

Die größte Einzelkategorie belief sich auf 155,6 Millionen US-Dollar in JPL-Token, gefolgt von 60,4 Millionen US-Dollar in $USDC, 11,3 Millionen US-Dollar in CBBTC (Coinbase Wrapped Bitcoin), 5,65 Millionen US-Dollar in USDT, 4,7 Millionen US-Dollar in Wrapped Ether, 4,5 Millionen US-Dollar in DSOL, 4,4 Millionen US-Dollar in WBTC, 4,1 Millionen US-Dollar in FARTCOIN sowie kleineren Beträgen in JUP, JITOSOL, MSOL, BSOL, EURC und anderen.

Die Haupt-Wallet des Drainers wurde acht Tage vor dem Angriff über NEAR Protocol Intents finanziert, blieb jedoch bis zum Tag der Ausführung inaktiv. Die gestohlenen Mittel wurden an Zwischen-Wallets transferiert, die erst am Vortag über Backpack, eine dezentrale Krypto-Börse, die eine Identitätsverifizierung erfordert, finanziert wurden, was den Ermittlern möglicherweise eine Spur liefert.

Von dort aus wurden Gelder über Wormhole, eine Cross-Chain-Brücke, an Ethereum-Adressen transferiert. Diese Ethereum-Adressen waren zuvor mit Tornado Cash, dem sanktionierten Privacy-Mixer, finanziert worden.

ZachXBT, ein prominenter Onchain-Ermittler, festgestellt dass über 230 Millionen $USDC von Solana nach Ethereum über Circles CCTP (Cross-Chain Transfer Protocol) in mehr als 100 Transaktionen übertragen wurden.

Er kritisierte Circle, den zentralisierten Herausgeber von $USDC, dafür, dass die gestohlenen Gelder während eines sechsstündigen Zeitfensters nach Beginn des Angriffs gegen Mittag Eastern Time nicht eingefroren wurden.

Der Angriff erinnerte auch an jüngste Versuche der sozialen Manipulation, bei denen ähnliche Taktiken wie zuvor verwendet wurden, so ein Social-Media-Beitrag von einem Nutzer, der sich 'Temmy' nennt. „Wir haben das schon zuvor gesehen. Wir haben das so oft gesehen“, sagte der Nutzer.

"bybit. 1,4 Milliarden US-Dollar. Der Angreifer kompromittierte die Signaturinfrastruktur und brachte die Unterzeichner dazu, bösartige Transaktionen zu autorisieren. Dasselbe Konzept. Social Engineering. Kein Code. Ronin Bridge. 625 Millionen US-Dollar. Kompromittierte Validator-Schlüssel. Dieselbe Geschichte. Cetus Protocol. 223 Millionen US-Dollar. Andere Methode, aber dasselbe Ergebnis. Hunderte Millionen verloren." laut dem Beitrag.

Was nicht kompromittiert wurde

Was versagt hat, war die menschliche Schicht rund um das Multisig. Dauerhafte Nonces ermöglichten es dem Angreifer, den Moment der Genehmigung vom Moment der Ausführung um mehr als eine Woche zu trennen, wodurch eine Lücke entstand, in der der Kontext des unterschriebenen Dokuments nicht mehr mit dem Kontext übereinstimmte, in dem es verwendet wurde.

Alle Einzahlungen in Drifts Kreditaufnahme- und Kreditvergabemodelle, Tresoreinlagen und Handelsfonds sind betroffen. DSOL-Token, die nicht bei Drift eingezahlt wurden, einschließlich Vermögenswerte, die beim Drift-Validator gestakt sind, sind nicht betroffen. Die Vermögenswerte des Versicherungsfonds werden abgezogen und gesichert. Das Protokoll wurde eingefroren und die kompromittierte Wallet wurde aus dem Multisig entfernt.

Dementsprechend handelt es sich hierbei um den dritten größeren Exploit in den letzten Monaten, der nicht auf eine Code-Schwachstelle zurückzuführen ist. Social Engineering und Mängel in der Betriebssicherheit, statt Fehler in Smart Contracts, sind zunehmend die Ursache dafür, wie Geld aus DeFi-Protokollen abfließt.

Der dauerhafte Nonce-Vektor ist besonders gefährlich, da er eine Funktion ausnutzt, die aus gutem Grund existiert und nur schwer abzuwehren ist, ohne die Funktionsweise der Multisig-Genehmigungen auf Solana grundlegend zu ändern.

Die offene Frage, die der kommende ausführliche Nachbericht von Drift beantworten muss, lautet, wie zwei getrennte Multisig-Mitglieder Transaktionen genehmigt haben, die sie nicht verstanden, und ob jegliche Werkzeuge oder Änderungen der Benutzeroberfläche haltbare Nonce-Transaktionen als solche kennzeichnen könnten, die eine zusätzliche Prüfung erfordern.

Mehr erfahren: Nordkoreanische Hacker wahrscheinlich hinter dem 286-Millionen-Dollar-Exploit beim Drift Protocol