Майнинг-вирус YiluzhuanqianSer может заражать Linux через открытые интернет-порты

Новый вирус, осуществляющий майнинг Monero и Ethereum для хакеров с использованием заражённых компьютеров, недавно открыли в компании TrendMicro. В детальном посте по этой проблеме эксперты описывают, как вирус использует протокол удалённого рабочего стола (Remote Desktop Protocol, RDP) после поиска открытых интернет-портов – 22, 2222 и 502 (список неполон). Специалисты по защите от киберугроз изначально нашли его, когда он попался на специальные программные приманки (honeypot).

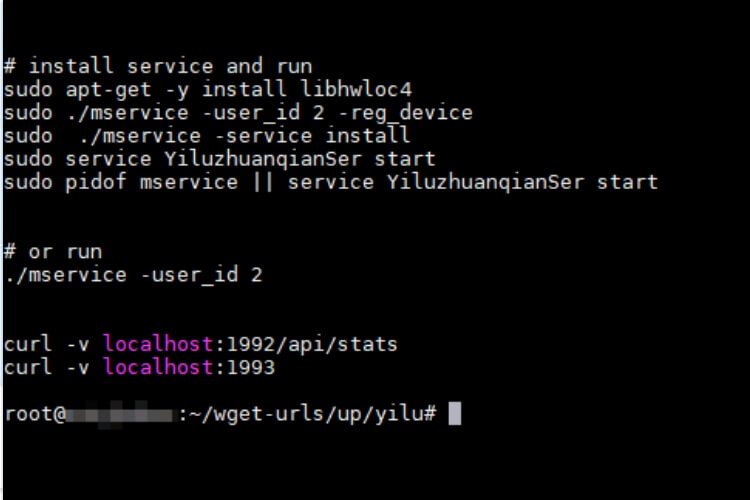

Различными способами вредоносный скрипт загружает то, что затем будет осуществлять майнинг, а после этого для вируса обеспечивается стабильная работа. Вероятно, авторы вируса происходят из Азии, поскольку главный сайт-источник вируса – китайское словосочетание о деньгах (YiluzhuanqianSer).

Как гордо сообщается на сайте, вирус можно предотвратить продуктами TrendMicro. Ещё один эффективный способ защиты – не переходить по сомнительным ссылкам. Чтобы обнаружить вирус вручную, можно использовать следующие зацепки.

Файлы

mservice_2_5.sh

yilu.tgz

Yilu_2_5.tgz

URL

hxxp://p1v24z97c[.]bkt[.]clouddn[.]com

hxxps://www[.]yiluzhuanqian[.]com/soft/linux/yilu_2_5[.]tgz

IP-адреса

114.114.114.114

192.158.22.46

Порты

11993, 1992

Криптографические ключи SHA256 (COINMINER_TOOLXMR.O-ELF):

- e4e718441bc379e011c012d98760636ec40e567ce95f621ce422f5054fc03a4a

- 2077c940e6b0be338d57137f972b36c05214b2c65076812e441149b904dfc1a8

- adb0399e0f45c86685e44516ea08cf785d840e7de4ef0ec9141d762c99a4d2fe

- 6bbb4842e4381e4b5f95c1c488a88b04268f17cc59113ce4cd897ecafd0aa94b

Изображение: TrendMicro