La integración generalizada de asistentes de IA como OpenClaw introduce riesgos críticos de seguridad que exponen a los usuarios a acciones no autorizadas, exposición de datos, compromisos del sistema y billeteras de criptomonedas vaciadas, según la firma de ciberseguridad CertiK.

OpenClaw es un agente de IA autoalojado que se integra con plataformas de mensajería como WhatsApp, Slack y Telegram, y puede realizar acciones de forma autónoma en los ordenadores de los usuarios, como gestionar correo electrónico, calendarios y archivos.

Se estima que hay alrededor de 2 millones de usuarios activos mensuales de la plataforma, según Openclaw.vps. Un estudio de McKinsey en noviembre reveló que el 62% de los encuestados afirmó que sus organizaciones ya estaban experimentando con agentes de IA.

Sin embargo, CertiK advierte que se ha convertido en un "principal vector de ataque a la cadena de suministro a gran escala".

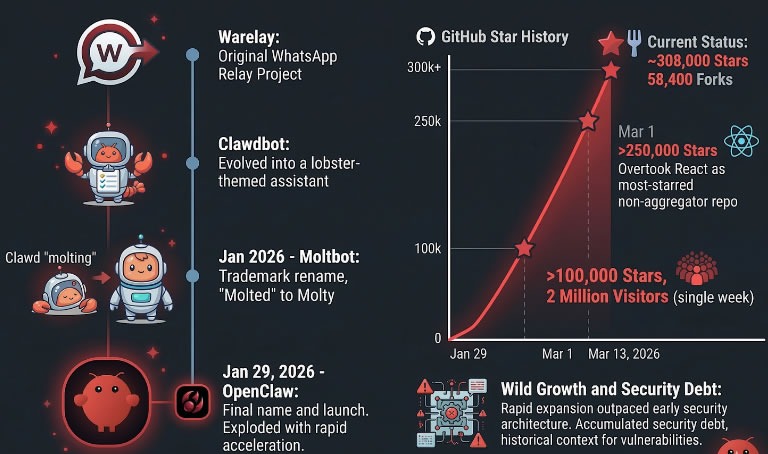

OpenClaw surgió de un proyecto paralelo llamado Clawdbot, lanzado en noviembre de 2025, a más de 300.000 estrellas de GitHub, una función de marcador o "me gusta" en la plataforma para desarrolladores, señalando un aumento en popularidad, pero acumulando una "deuda de seguridad" grave en el proceso, señaló CertiK.

Sin embargo, a las pocas semanas de su lanzamiento, Bitsight identificó 30.000 instancias de OpenClaw expuestas a internet, y los investigadores de SecurityScorecard encontraron 135.000 instancias en 82 países, con 15.200 específicamente vulnerables a la ejecución remota de código.

OpenClaw también se ha convertido en la plataforma de agentes de IA más "agresivamente escrutada desde el punto de vista de la seguridad", acumulando más de 280 avisos de seguridad de GitHub, 100 vulnerabilidades y exposiciones comunes (CVEs) y una "serie de ataques a nivel de ecosistema" desde su lanzamiento en noviembre, escribieron los investigadores de CertiK en un informe compartido con Cointelegraph.

Credenciales de billeteras de criptomonedas en riesgo

Debido a que OpenClaw actúa como un puente entre entradas externas y la ejecución del sistema local, "introduce vectores de ataque clásicos", dijeron los investigadores.

Estos incluyen el secuestro de la pasarela local, donde sitios web maliciosos o cargas útiles podrían explotar la presencia del agente en la máquina local para extraer datos sensibles del usuario o ejecutar comandos no autorizados.

CertiK advirtió de los peligros de los plugins, que podrían añadir canales, herramientas, rutas HTTP, servicios y proveedores, mientras que habilidades maliciosas podrían instalarse desde fuentes locales o de mercado.

A diferencia del malware tradicional, las "habilidades maliciosas" pueden manipular el comportamiento a través del lenguaje natural, resistiendo el escaneo convencional.

"Una vez lanzado, el malware puede extraer información sensible como contraseñas y credenciales de billeteras de criptomonedas."

Las puertas traseras maliciosas también pueden ocultarse dentro de bases de código funcionales legítimas, "donde obtienen URLs aparentemente benignas que finalmente entregan comandos de shell o cargas útiles de malware", añadieron.

Los investigadores de CertiK dijeron a Cointelegraph que los atacantes sembraron estratégicamente habilidades maliciosas en varias categorías de alto valor, "incluyendo utilidades para Phantom, rastreadores de billeteras, buscadores de billeteras de información privilegiada, herramientas de Polymarket e integraciones de Google Workspace."

"Lanzaron una red notablemente amplia en todo el ecosistema de criptomonedas, con la carga útil principal diseñada para atacar un gran número de billeteras de extensión de navegador simultáneamente, como MetaMask, Phantom, Trust Wallet, Coinbase Wallet, OKX Wallet y muchas otras", dijeron.

Los investigadores añadieron que había una "clara superposición en la técnica con el ecosistema más amplio de robo de criptomonedas, como la ingeniería social, señuelos de utilidad falsos, robo de credenciales, phishing enfocado en billeteras."

"Todas estas son jugadas bien conocidas del manual de los "drenadores" de criptomonedas, y sí las vimos utilizadas aquí.

El fundador de OpenClaw, Peter Steinberg, quien recientemente se unió a OpenAI, dijo que están trabajando para mejorar la seguridad de OpenClaw.

"En lo que hemos trabajado durante los últimos dos meses es en la seguridad. Así que las cosas están mucho mejor en ese frente", dijo Steinberg en el evento "ClawCon" el lunes en Tokio.

No instales OpenClaw a menos que seas un geek

A principios de este mes, la firma de ciberseguridad OX Security informó de una campaña de phishing que utilizó publicaciones falsas de GitHub y un token “CLAW” fraudulento para atraer a los desarrolladores de OpenClaw a conectar billeteras de criptomonedas.

CertiK aconsejó a los usuarios comunes "que no son profesionales de la seguridad, desarrolladores o geeks experimentados", que no instalaran ni usaran OpenClaw desde cero, sino que esperaran a "versiones más maduras, robustas y manejables."

La empresa de ciberseguridad SlowMist introdujo un marco de seguridad para agentes de IA a principios de marzo, presentándolo como una "fortaleza digital" para defenderse de los riesgos que conlleva el manejo de acciones on-chain y criptoactivos por parte de sistemas autónomos.