كشف باحث في الأمن السيبراني أن عمال تكنولوجيا معلومات من North Korea يتسللون إلى شركات الكريبتو ومشاريع التمويل اللامركزي منذ ما لا يقل عن سبع سنوات.

وقالت مطوّرة MetaMask والباحثة الأمنية Taylor Monahan يوم الأحد: “العديد من عمال تكنولوجيا المعلومات من كوريا الشمالية شاركوا في بناء البروتوكولات التي تعرفونها وتستخدمونها، منذ فترة ‘صيف DeFi’.”

وأضافت أن أكثر من 40 منصة DeFi، بما في ذلك أسماء معروفة، كان لديها عاملون كوريون شماليون يساهمون في تطوير بروتوكولاتها، مشيرة إلى أن خبرة “سبع سنوات في تطوير البلوكتشين” المدرجة في سيرهم الذاتية “ليست كاذبة”.

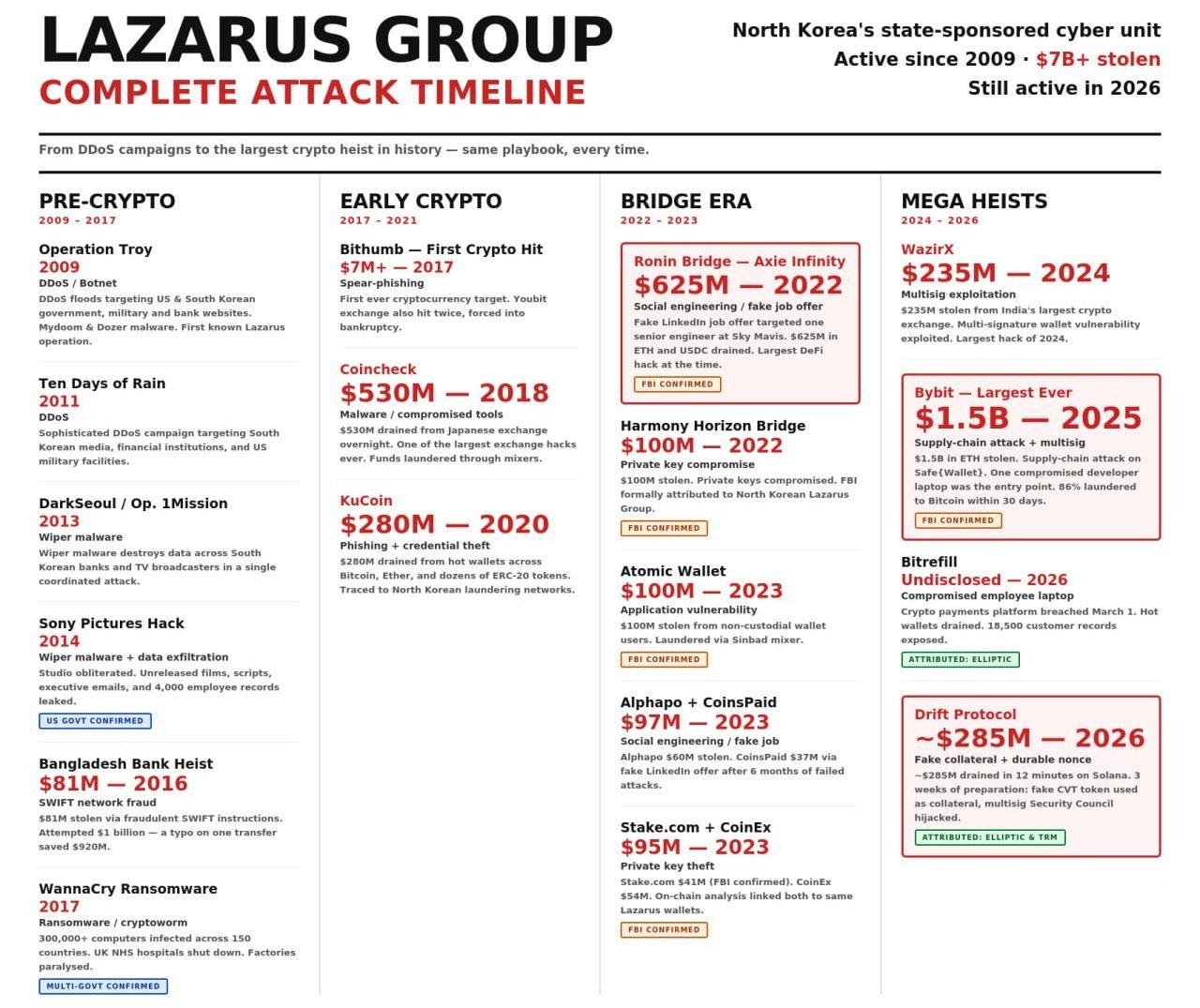

وتُعد مجموعة Lazarus Group، المرتبطة بكوريا الشمالية، من أبرز جهات القرصنة، حيث يُقدّر أنها سرقت نحو 7 مليارات دولار من العملات المشفرة منذ عام 2017، وفقاً لتحليلات شبكة R3ACH.

وقد ارتبطت هذه المجموعة بعدد من أكبر عمليات الاختراق في القطاع، منها اختراق Ronin Bridge بقيمة 625 مليون دولار في 2022، واختراق WazirX بقيمة 235 مليون دولار في 2024، وسرقة Bybit بقيمة 1.4 مليار دولار في 2025.

وجاءت تصريحات موناهان بعد ساعات من إعلان Drift Protocol أن لديها “ثقة متوسطة إلى عالية” بأن اختراقاً حديثاً بقيمة 280 مليون دولار كان من تنفيذ جهة مرتبطة بالدولة في كوريا الشمالية.

مديرو DeFi يحذرون من محاولات التسلل

قال Tim Ahhl، مؤسس منصة Titan Exchange، إنه خلال عمل سابق “أجرى مقابلة مع مرشح تبيّن لاحقاً أنه تابع لمجموعة لازاروس”.

وأوضح أن المرشح شارك في مقابلات عبر الفيديو وكان مؤهلاً بشكل كبير، لكنه رفض إجراء مقابلة حضورية، قبل أن يتم لاحقاً اكتشاف اسمه ضمن تسريب معلومات مرتبط بالمجموعة.

ويوفر مكتب مراقبة الأصول الأجنبية منصة يمكن لشركات الكريبتو من خلالها التحقق من الأطراف المقابلة ومقارنتها بقوائم العقوبات، إلى جانب رصد الأنماط المرتبطة بعمليات الاحتيال عبر التوظيف.

استهداف Drift عبر وسطاء

أشار تقرير ما بعد الحادثة الخاص بـ Drift Protocol إلى أن الاختراق الأخير تم عبر جهات مرتبطة بكوريا الشمالية، لكن الاجتماعات التي سبقت الهجوم لم تكن مع مواطنين كوريين شماليين مباشرة، بل مع “وسطاء طرف ثالث” يمتلكون هويات مُفبركة بالكامل، تشمل سجلات وظيفية وشهادات وشبكات مهنية.

وقال آهل: “يبدو أن مجموعة لازاروس باتت تستخدم أشخاصاً غير كوريين شماليين لتنفيذ عمليات الاحتيال وجهاً لوجه.”

هجمات التوظيف ليست معقدة تقنياً

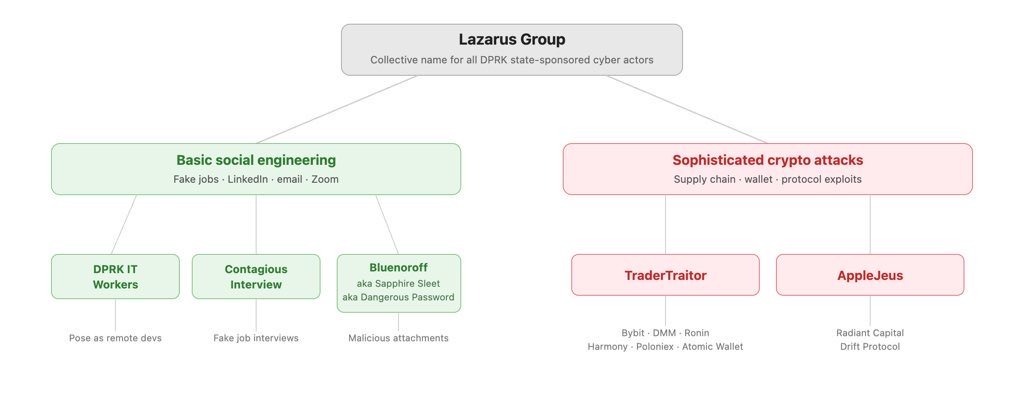

من جانبه، أوضح المحقق على السلسلة ZachXBT أن اسم “Lazarus Group” يُستخدم للإشارة إلى مختلف الجهات السيبرانية المدعومة من الدولة في كوريا الشمالية، مشيراً إلى أن التهديدات تختلف من حيث التعقيد.

وأضاف أن الهجمات عبر إعلانات الوظائف أو LinkedIn أو البريد الإلكتروني أو Zoom أو المقابلات “بسيطة وغير متطورة”، لكنها تعتمد على الاستمرارية.

وقال: “إذا كنت أنت أو فريقك لا تزالون تقعون في هذه الأساليب في 2026، فمن المرجح أن يكون هناك تقصير واضح.”