تعتقد شركة سيرتك CertiK لأمن بلوكتشين، أنها تمكنت من تحديد هوية حقيقية لمخادع واحد على الأقل، يُزعم أنه مرتبط بعملية التصيد الاحتيالي مونكي درينر Monkey Drainer.

اقرأ أيضاً: بورصة إف تي إكس تقدم تعويضاً لضحايا التصيد الاحتيالي

حيث قام المسؤلون عن عملية التصيد الاحتيالي، بسرقة ملايين الدولارات من عملة إيثيريوم ETH عبر مواقع سك الرموز غير القابلة للاستبدال $NFT المقلدة.

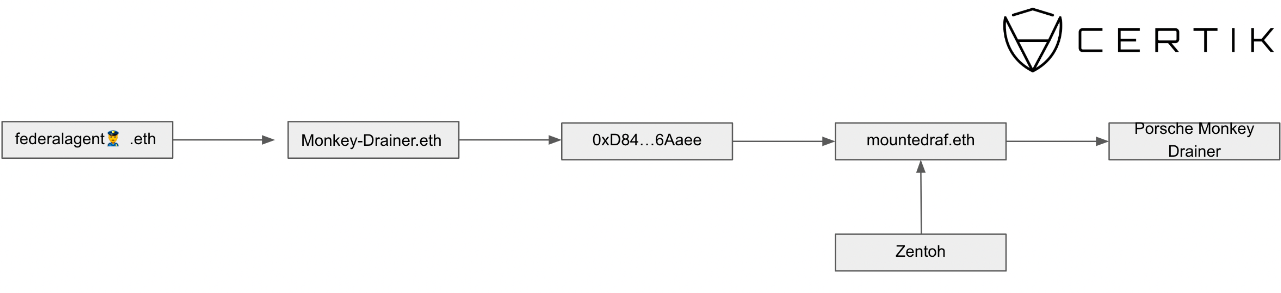

من جهة أخرى، قالت سيرتك CertiK في مدونة لها بتاريخ 27 يناير/ كانون الثاني، أنها عثرت على رسائل بين اثنين من المحتالين المتورطين في عملية احتيال بورش إن إف تي Porsche $NFT الأخيرة، بقيمة 4.3 مليون دولار.

كما تمكنت من ربط أحدهما بحساب تيليغرام، متورط في مجموعة تصيّد على غرار مونكي درينر Monkey Drainer.

الجدير بالذكر، إن إحدى الرسائل كشفت عن شخص يشير إلى نفسه باسم زينتو Zentoh، وإلى الشخص الذي سرق الأموال باسم كاي Kai، وبدا زينتو Zentoh منزعجاً من كاي Kai، لعدم إرسال جزء من الأموال المسروقة.

واستنتجت سيرتك أن المحفظة المشتركة، كانت قد حصلت على 4.3 مليون دولار من العملات المشفرة المسروقة. وأضافت الشركة أن هناك رابط مباشر بين المحفظة المشتركة، و بعض أبرز محفظات الاحتيال التابعة لـ مونكي درينر.

علاوة على ذلك، فقد وجدت الشركة العديد من الحسابات الأخرى عبر الإنترنت، التي يُحتمل أن تكون مرتبطة بـ زينتو، ومن ضمنها حساب على منصة جيت هاب GitHub.

وفي حال كانت الروابط بين الحسابات نظامية، فإنها تكشف عن هوية مواطن فرنسي يعيش في روسيا.

يذكر أنه تم استخدام خدع التصيّد الاحتيالي، التي تستنزف المحفظة المشفرة بشكل كبير مؤخراً، حيث وقع المؤسس المشارك لمجموعة مونبيردز إن إف تي Moonbirds $NFT، كيفن روز Kevin Rose، ضحية لمثل هذا الاحتيال، الذي أدى إلى سرقة ما يزيد عن 1.1 مليون دولار من الرموز غير القابلة للاستبدال الخاصة به.

اقرأ أيضاً: عمليات تبادل العملات المشفرة تشهد ارتفاعاً بمقدار عشرة أضعاف في هجمات التصيد الاحتيالي

كما عانى المؤثر المعروف على موقع تويتر بإسم إن إف تي جاد $NFT God من مصير مماثل، بعد تنزيله لبرامج ضارة عبر إعلانات جوجل Google، وسرقة عملات إيثيريوم ورموز إن إف تي باهظة الثمن من محفظته.

cryptoarabia.org

cryptoarabia.org