- Эксперты CertiK Skynet опубликовали отчет по киберугрозе КНДР.

- В нем приводятся методики и инструменты северокорейских хакеров.

- В частности, авторы отметили эволюцию их подхода, от работы с кодом до социальной инженерии.

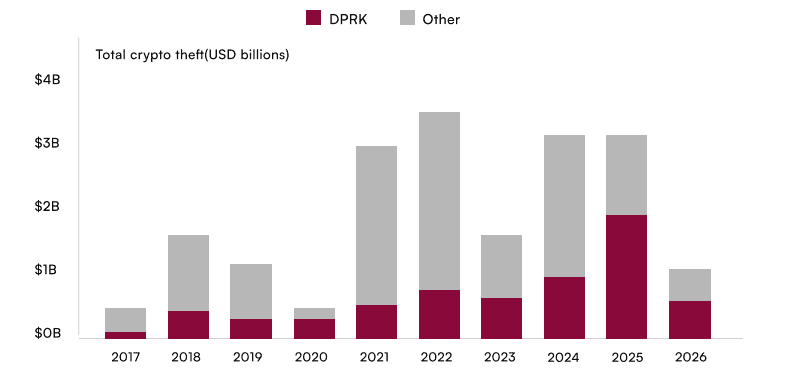

В период с 2016 года по начало 2026 года хакеры, связанные с Северной Кореей (КНДР), похитили криптоактивов на общую сумму в $6,75 млрд в рамках 263 задокументированных инцидентов. Это следует из отчета экспертов CertiK Skynet.

При этом, как отмечается в документе, атаки этих злоумышленников носят целенаправленный характер. С годами количество инцидентов падает, но ущерб от них только растет.

Так, например, в 2025 году из 656 атак только 79 были связаны с КНДР. Однако ущерб от последних составил $2,06 млрд — 60% от общего показателя в $3,4 млрд.

С начала 2026 года было зафиксировано 185 инцидентов с общими потерями в $1,1 млрд. На атаки, связанные с КНДР, приходится $620,9 млн — около 55%. Чуть менее половины от этого приходится на один взлом — KelpDAO.

«Траектория очевидна: все более масштабные операции, промышленный конвейер отмывания денег и огромный “длинный хвост” мелких краж, которые в совокупности сопоставимы по общей стоимости с крупнейшими взломами. Субъекты КНДР неизменно атаковали людей и слабые места в цепочках поставок, а не уязвимости в коде смарт-контрактов. На протяжении почти десяти лет операций их основным вектором атак редко был код. Почти всегда — люди», — говорится в отчете.

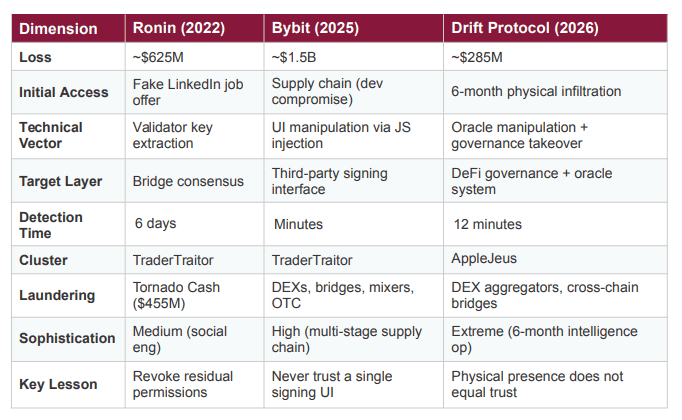

Эксперты тщательно изучили три крупных взлома — моста Ronin, биржи Bybit и проекта Drift Protocol, суммарные потери по которым составляют $2,4 млрд. На основании этого они пришли к выводу, что основным вектором атак для хакеров из КНДР остается социальная инженерия.

Наиболее уязвимым местом — цепочка поставок. При этом инфраструктура по отмыванию украденных средств страны приобрела огромные масштабы, говорится в отчете. Она включает в себя не только миксеры, но также кроссчейн-протоколы, децентрализованные биржи и OTC-брокеров. Полученные в результате средства страна направляет на военные программы.

Необходимость КНДР в активах, полученных в результате взломов, обусловлена международными санкциями. Страна изолирована от глобальных финансовых потоков.

«Режиму был нужен альтернативный источник доходов, позволяющий полностью обойти эту систему. Криптовалюта предоставила именно это. Цифровые активы можно похищать дистанционно, перемещать через границы без посредников и конвертировать в фиат через сети соучастников или ничего не подозревающих брокеров», — отметили авторы.

Из этого вытекает, что хакеры, связанные с КНДР, — это не одиночки, которые ищут способы собственного обогащения, а наемные сотрудники. Именно поэтому они могут позволить себе месяцы подготовки.

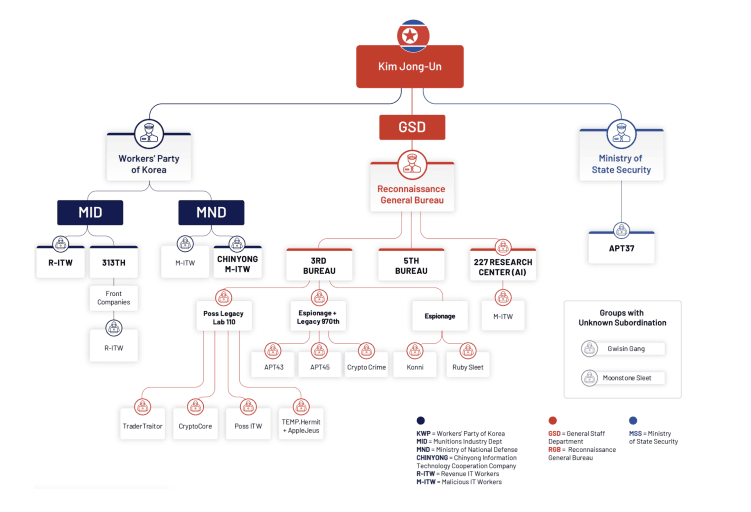

Организационная структура

Согласно отчету, Lazarus Group, известная хакерская группировка, является зонтичной организацией для ряда структур, действующих под руководством Главного разведывательного бюро (RGB). В них входят около 7000 человек. При этом их рабочие смены продолжаются по 15 часов шесть дней в неделю.

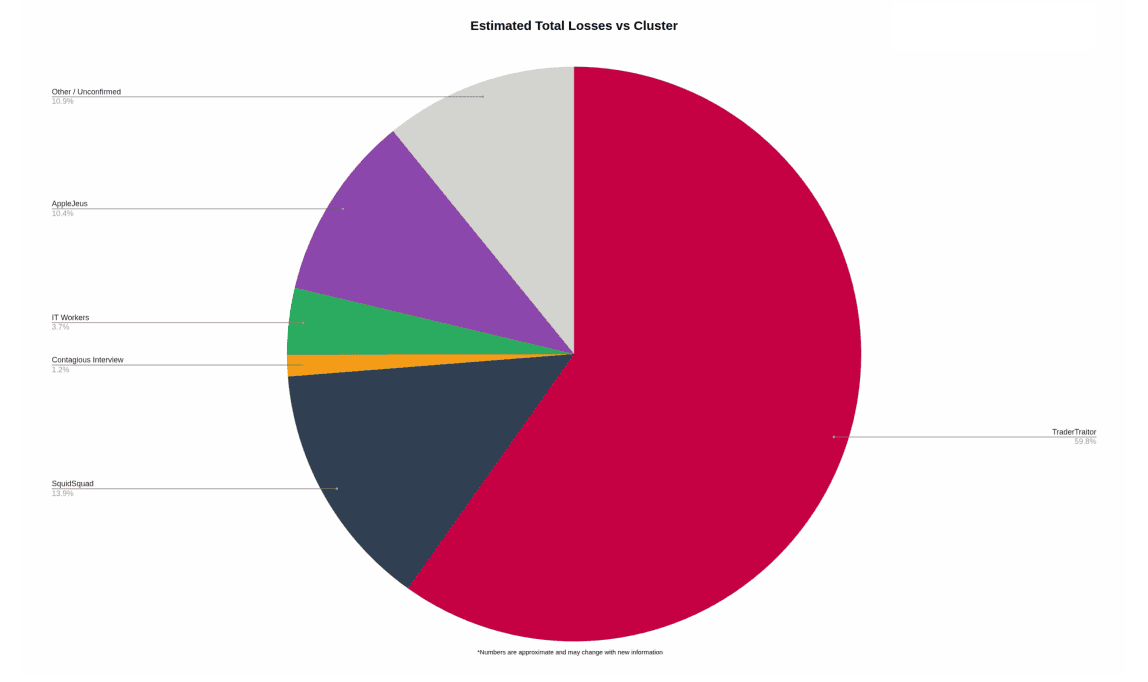

Весь этот кластер состоит из нескольких основных подгрупп. SquidSquad, также известная как Sapphire Sleet, DangerousPassword, CryptoCore, APT38, например, специализируется на имитации венчурных компаний, инвесторов и деловых партнеров для атак на основателей криптопроектов, руководителей и состоятельных частных лиц. Это предполагает, в том числе, личный контакт через мессенджеры.

TraderTraitor (Jade Sleet, Slow Pisces, UNC4899) — это подгруппа, которая отвечает за крупнейшие компрометации бирж и инфраструктуры. TraderTraitor нацелена на технических и бэкенд-специалистов блокчейн-компаний с помощью изощренных фиктивных предложений о работе и проверочных заданий. ФБР напрямую приписывает ей взломы Ronin, Bybit, Harmony Horizon и ряд других инцидентов.

Contagious Interview (Famous Chollima) — подгруппа, нацеленная на разработчиков через фиктивные собеседования и вредоносные репозитории кода. Жертвы откликаются на вакансии или обращения рекрутеров и получают задания с вредоносным кодом.

AppleJeus (Citrine Sleet, Gleaming Pisces, UNC4736) специализируется на атаках с использованием вируса трояна. Специалисты из этой подгруппы создают фиктивные приложения, посредством которых похищают данные жертв. Работает с 2018 года.

DPRK IT Workers (Jasper Sleet) — это кластер, который включает в себя «тысячи» северокорейских специалистов. Они работают по большей части легально, но вместе с тем передают данные в другие структуры. Их зарплаты также используются для финансирования различных программ.

Методы работы северокорейских хакеров

Всю эту структуру, согласно отчету, отличает от других угроз в киберсфере определенные инструменты и подход:

- изощренность и дисциплина. Структура работает как «фабрика» вредоносного ПО. При этом решения для взлома на начальном этапе принудительно примитивны, более изощренные подходы используются только против конкретных целей;

- разведка. Атаке предшествуют месяцы подготовки и сбора данных. По меньшей мере в пяти крупных взломах криптовалютных бирж первоначальные расследования ошибочно принимали атаки за дело рук инсайдеров, говорится в отчете;

- целевой фишинг. Сотрудники этих подгрупп тратят много времени на построение личных отношений с жертвой. Так, например, члены SquidSquad поддерживают фиктивных персонажей неделями, а операторы Contagious Interview проводят многоэтапные технические собеседования с реальными заданиями, прежде чем передать скомпрометированный репозиторий;

- непрерывная эволюция. Виды вредоносного ПО, используемые методы и средства Lazarus Group постоянно адаптируются, при этом вектор их атак неоднократно менялся.

Всего таких фаз, согласно, отчету было шесть — от DDoS-атак до физической инфильтрации. В качестве примера последнего подхода приводится взлом проекта Drift Protocol.

«Субъекты КНДР задействовали посредников для физического посещения криптоконференций, выстраивания отношений с командой, внесения миллионов долларов реального капитала и в конечном счете компрометации устройств. Атака сочетала физическую социальную инженерию, манипуляции с управлением и прочее», — говорится в отчете.

Из этого следует еще один вывод — каждая последующая крупная атака хакеров из КНДР, от Ronin до Drift Protocol, была сложнее и продуманнее.

Согласно отчету, хакеры из Северной Кореи обладают обширным инструментарием — от поддельных мессенджеров, до реальных профилей в Telegram, зараженных файлов и множества разновидностей ПО.

Можно ли избежать этой угрозы?

«Хотя существуют более нестандартные методы обнаружения ИТ-работников КНДР — например, просьба высказаться критически о главе государства Ким Чен Ын, — предотвращение атак такого рода требует комплексного подхода. КНДР, несомненно, располагает одними из самых искусных взломщиков в мире, и если в системе есть слабое место, они сделают все возможное, чтобы им воспользоваться», — говорится в отчете.

Среди прочего, авторы приводят следующие рекомендации:

- строгая верификация личности;

- нулевое доверие при найме;

- снижение рисков в коммуникациях;

- защита инфраструктуры;

- задержки вывода и автоматические предохранители;

- аппаратные модули безопасности (HSM).

Вместе с тем, методы северокорейских хакеров продолжаются развиваться, говорится в отчете. В частности, эксперты отметили рост использования ИИ и расширение зон проникновения, а также появление новых схем по отмыванию денег.

Все это указывает на то, что фундаментальная проблема, а именно использование КНДР краж криптоактивов в качестве одного из основных источников дохода, остается актуальной.