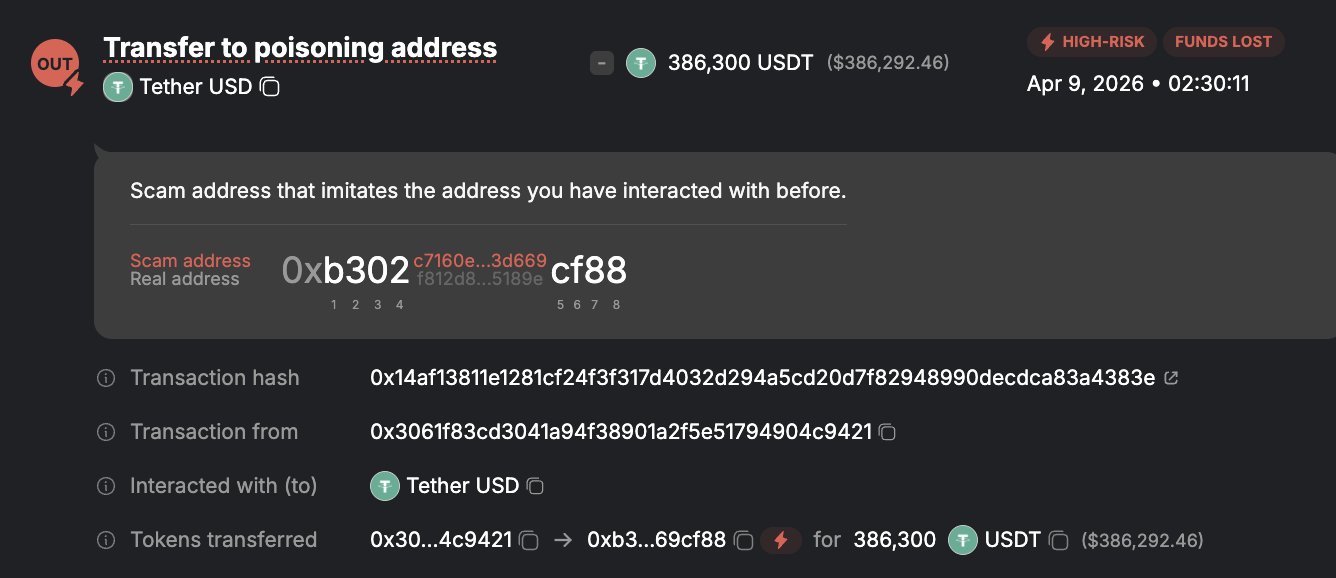

В блокчейне зафиксировали крупную кражу активов через манипуляцию с историей транзакций. Как пишет команда Web3 Antivirus, инвестор отправил 386 300 $USDT на адрес, который визуально почти не отличался от оригинала.

Злоумышленники уже начали распределять похищенное через децентрализованные протоколы и анонимайзеры.

Механика «отравления»

Жертва стала объектом атаки, известной как «отравление» адреса.

«Суть метода проста: мошенник подсаживает в историю кошелька пользователя адрес, который имеет те же первые и последние символы, что и реальный контакт жертвы. Пользователи часто проверяют только начало и конец строки, копируя реквизиты из истории последних операций», — объяснили эксперты.

В данном случае реальный адрес начинался на «0xb302» и заканчивался на «cf88». Хакер сгенерировал почти идентичный клон «0xb302c716...cf88». Невнимательность при копировании стоила пользователю более $386 000.

Маршруты отмывания

Украденные активы не задержались на кошельке взломщиков. Мошенники сразу перевели 386 300 $USDT через туннельный адрес, после чего конвертировали их в стейблкоины $DAI и Ethereum ($ETH).

По словам исследователей безопасности, на момент публикации основная часть средств все еще находится под контролем злоумышленников.

«На адресе 0x226ddc6cb69bf81752201e55962b82f0e17cb976 сейчас лежат $190 000 в $DAI и около 80 из 90 полученных при обмене эфира. Только 10 $ETH ушли дальше, вероятно, в миксер Tornado Cash», — рассказали в Web3 Antivirus.

Система присвоила основному кошельку хакеров максимальный токсичный статус — 100 баллов. Этот адрес служит хабом, где аккумулируются деньги от разных афер перед их окончательным распределением по мелким кошелькам.

Масштабирование атак

При этом проблема приобретает системный характер. Согласно отчету аналитиков Etherscan от 13 марта, подобные атаки становятся все дешевле из-за снижения комиссий в сети. Это позволяет преступникам автоматизировать процесс и рассылать тысячи фейковых транзакций в надежде на одну крупную ошибку пользователя.

В качестве примера эксперты приводят случай пользователя Nima, получившего 89 предупреждений о рисках всего через 30 минут после двух обычных переводов.

«Речь о том, что “отравление” адресов превратилось из нишевого спама в масштабную индустрию. Такая активность теперь сопровождает практически любое заметное движение средств в популярных сетях», — подчеркнули эксперты.