В центре внимания фанатов криптовалют последние две недели находится компания Ledger. Всё же ранее крупнейший производитель аппаратных кошельков в мире запустил функцию восстановления сид-фразы устройства с помощью документов, чем всерьёз напугал опытных пользователей. В итоге релиз решили отложить, к тому же код сервиса будет опубликован для всех желающих. Теперь под ударом оказались пользователи кошельков Trezor Model T. Компания Unciphered, которая специализируется на кибербезопасности и восстановлении утерянных монет, нашла уязвимость в вышеупомянутом кошельке и взломала его. Рассказываем о ситуации подробнее.

Отметим, что недавний скандал вокруг аппаратных кошельков Ledger заставил многих любителей криптовалют искать альтернативы. А поскольку Trezor работает на базе открытого исходного кода, некоторые люди сделали выбор именно в пользу него.

Увы, как показывает нынешняя ситуация, проблем у Trezor тоже хватает.

Как взломали кошелёк Trezor

В интервью изданию CoinDesk представители Unciphered заявили о лазейке для взлома Trezor T. Важно отметить, что для этого кошелёк должен находиться в руках потенциального злоумышленника — а это бывает не так часто. В целом эксперты сообщили об «аппаратной уязвимости чипа STM32, которая позволяет получить доступ к флеш-памяти устройства».

Команда Unciphered не ограничилась сложными техническими терминами: они сняли видео взлома криптокошелька, который им для экспериментов отправили журналисты. В ходе ряда манипуляций эксперты успешно получили доступ к PIN-коду и cид-фразе устройства. Эти комбинации отображены в конце видео, поэтому рекомендуем ознакомиться со всем процессом.

Публикация в блоге Trezor касательно атак на кошельки компании

Соответствующая публикация в блоге описывает вектор атаки RDP, который можно потенциально применить к устройствам Trezor One и Trezor T. Он был обнаружен экспертами команды по кибербезопасности торговой платформы Kraken ещё 30 октября 2019 года, то есть о направлении для создании проблем было известно раньше.

Атака считается «физической», то есть потенциальному злоумышленнику нужно иметь устройство жертвы и обладать достаточно глубокими техническими познаниями с соответствующей аппаратурой.

Атака RDP описана в блоге следующим образом.

RDP Downgrade предполагает переключение напряжения на микрочипе STM32. Это позволяет злоумышленнику, обладающему специальным оборудованием, знаниями и физическим доступом к устройству, обойти защиту от производителя, а также извлечь содержимое флеш-памяти микроконтроллера. Таким образом злоумышленник может получить из устройства зашифрованную сид-фразу.

Напомним, аппаратные кошельки нужны как раз для того, чтобы сид-фраза и связанные с ней приватные ключи никогда не оказывались в интернете и в целом не покидали пределы устройства. Соответственно, нынешняя новость серьёзно бьёт по репутации Trezor. И хотя для взлома действительно требуется наличие устройства вместе с глубоким пониманием особенностей работы девайса, возможность извлечь сид из заблокированного аппаратного кошелька в любом случае разочаровывает.

При этом данная атака возможна только тогда, когда устройство не защищено достаточно сильной секретной комбинацией. В блоге отмечено, что этот дополнительный уровень защиты якобы полностью снимает риск любой физической атаки. Это утверждение спикер Trezor также повторил в интервью журналистам.

Речь идёт о создании отдельного набора кошельков за счёт добавления дополнительной парольной фразы. Иначе говоря, пользователь использует сгенерированные 24 слова сид-фразы и добавляет к ней ещё одно слово, из-за чего устройство создаёт совершенно другие адреса. Соответственно, получить к ним доступ может лишь владелец девайса, который в состоянии ввести дополнительное слово и восстановить доступ к своим монетам.

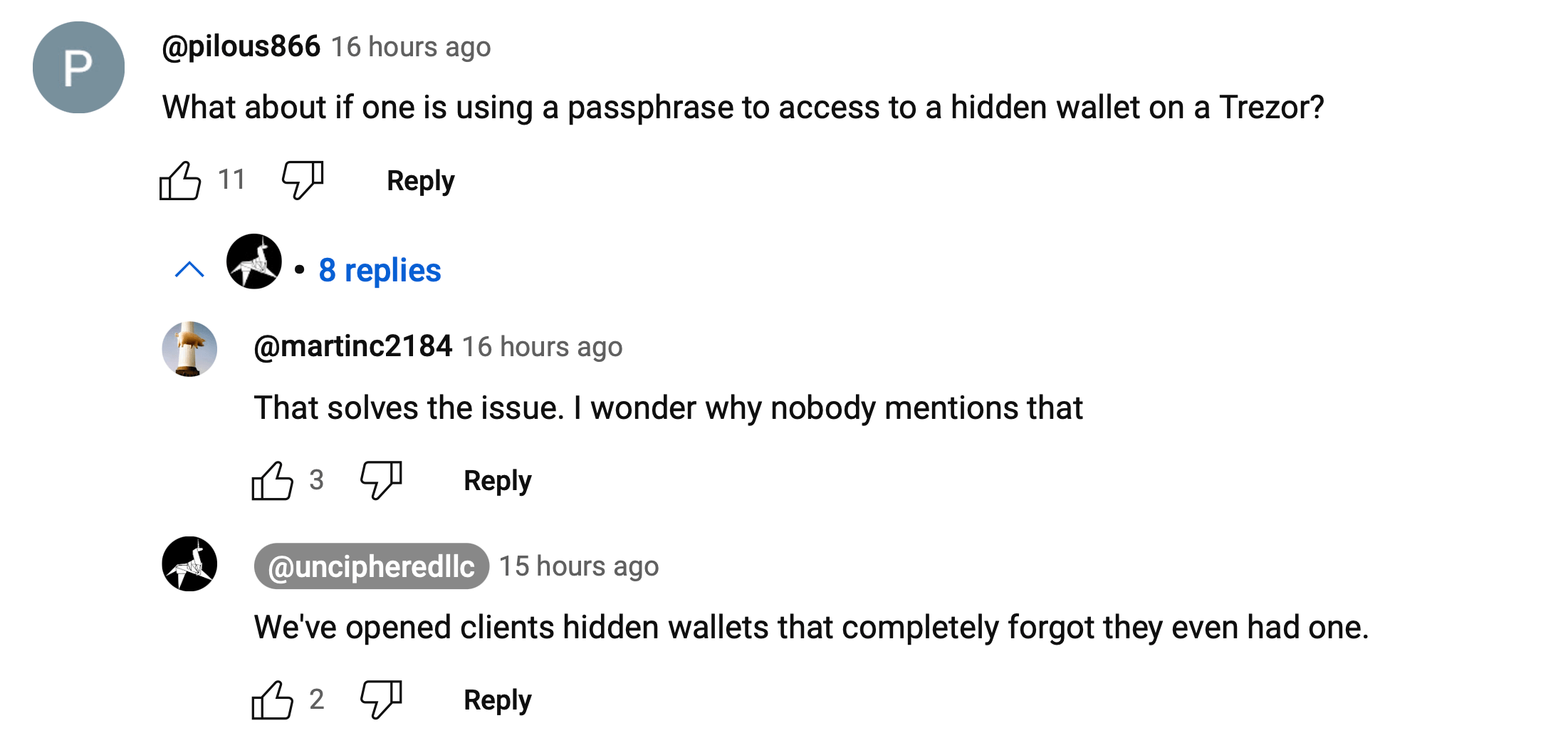

Впрочем, эксперты Unciphered отметили в комментариях на YouTube, что им удавалось восстанавливать доступ и к таким кошелькам. Причём в данном случае владелец устройства попросту забывал, что ранее устанавливал парольную фразу.

Комментарий экспертов Unciphered о взломе кошелька Trezor с парольной фразой

Однако специалисты Unciphered не подтвердили и не опровергли предположение Trezor относительно типа атаки. Они сослались на соглашение о неразглашении – полностью раскрывать вектор атаки прямо сейчас опасно, так как это может навредить пользователям криптокошельков. Полностью же риск атаки можно снизить только физической заменой микрочипа, то есть производитель кошельков должен внедрить новую аппаратную базу в следующих моделях устройств.

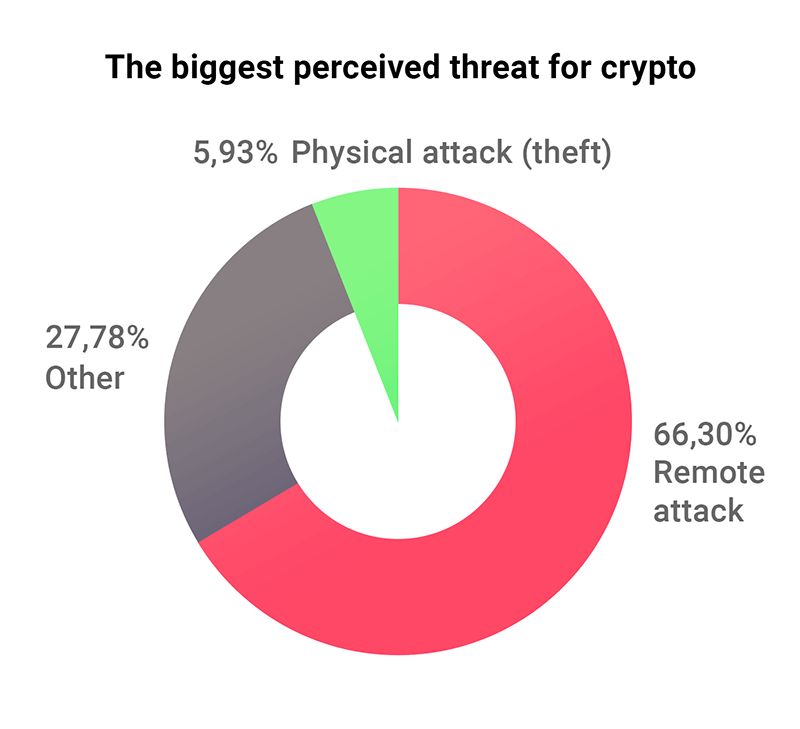

Статистика по основным векторам атак на владельцев аппаратных кошельков

Также эксперты не оценили ответные комментарии сотрудников Trezor. Вот их цитата.

Факт остаётся фактом: с помощью данной статьи они пытаются переложить ответственность за безопасность устройства на покупателя вместо того, чтобы ответить за происходящее и признать, что их устройство принципиально небезопасно.

С момента публикации информации об RDP прошло почти три года, то есть за это время сотрудники Trezor не смогли избавиться от рисков уязвимости. Вместо этого представители компании опубликовали статью в блоге, в соответствии с которой атака не может произойти, если кошелёк не попадёт в руки хакера. Поэтому владельцам аппаратных кошельков якобы просто нужно беречь собственные устройства.

Подобная рекомендация звучит логично, однако она не избавляет от рисков потерять свои монеты и токены. Поэтому если владелец аппаратного кошелька Trezor или другого подобного устройства его потеряет, ему нужно срочно восстановить доступ к адресам с помощью сид-фразы через онлайн-кошелёк по типу MetaMask и отправить криптовалюты на биржу. Затем нужно использовать другой аппаратный кошелёк с другой сид-фразой или приобрести новое устройство, настроить его заново и только потом отправлять туда монеты.

Кошельки Trezor

Мы считаем, что данная ситуация может серьёзно ударить по репутации компании Trezor. Конечно, шансы нарваться на настолько продвинутого хакера и случайно отдать ему свой аппаратный кошелёк в реальной жизни минимальные. Однако комфортно пользоваться устройством, которое публично взламывают, также будет значительно сложнее. Поэтому есть вероятность, что теперь некоторые любители криптовалют будут вновь использовать аппаратные кошельки Ledger, чьи девайсы из-за наличия специального чипа безопасности умеют противостоять данному вектору атаки.

2bitcoins.ru

2bitcoins.ru